このチュートリアルでは、アカウントとユーザーを追加および管理する手順について説明します。

始める前に

このチュートリアルを開始する前に、理解しておくべきことがいくつかあります。

Pro または Enterprise エディション が必要です

このチュートリアルは、最初に次の基本を理解していると簡単になります。

これは推奨されるワークフローの 1 つを示していますが、特定の手順の順序は必要ありません。

ヒント

電子メール ドメインに基づいてユーザーを組織に自動的に追加できるドメイン キャプチャの実装を検討することをお勧めします。 これにより、ユーザーが誤って New Relic にサインアップし、不要で望ましくない New Relic 組織を作成することが防止されます。 この機能は、Pro および Enterprise アカウントで利用できます。

概要

このチュートリアルでは、論理的な RBAC セットアップ ワークフローについて説明します。

組織の作成とセットアップ

New Relic にサインアップすると、New Relic 組織が作成されます。組織構造は New Relic の顧客を表します。組織構造には、顧客の New Relic の使用に関連するすべてのもの (アカウント、ユーザー、データ) が含まれます。

New Relic組織が作成されると、1つのアカウントが含まれます。ProおよびEnterpriseエディションの組織には、複数のアカウントを追加できます。

組織の作成時には、2 つのデフォルトのユーザー グループがあり、これらのグループにはロールとアカウントがすでに割り当てられています。UI 経由でユーザーを追加する場合、ユーザーを割り当てることができるデフォルトのグループが 2 つあります。

Admin: 初期アカウントの セキュリティー 機能 を使用および構成できるほか、組織全体の管理設定 (アカウントの追加、認証設定の管理、ユーザーの追加/削除など) を表示および構成できます。

User: オブザーバビリティ 機能 を使用および構成できます (ただし、 Adminグループが持つ管理機能にはアクセスできません)。

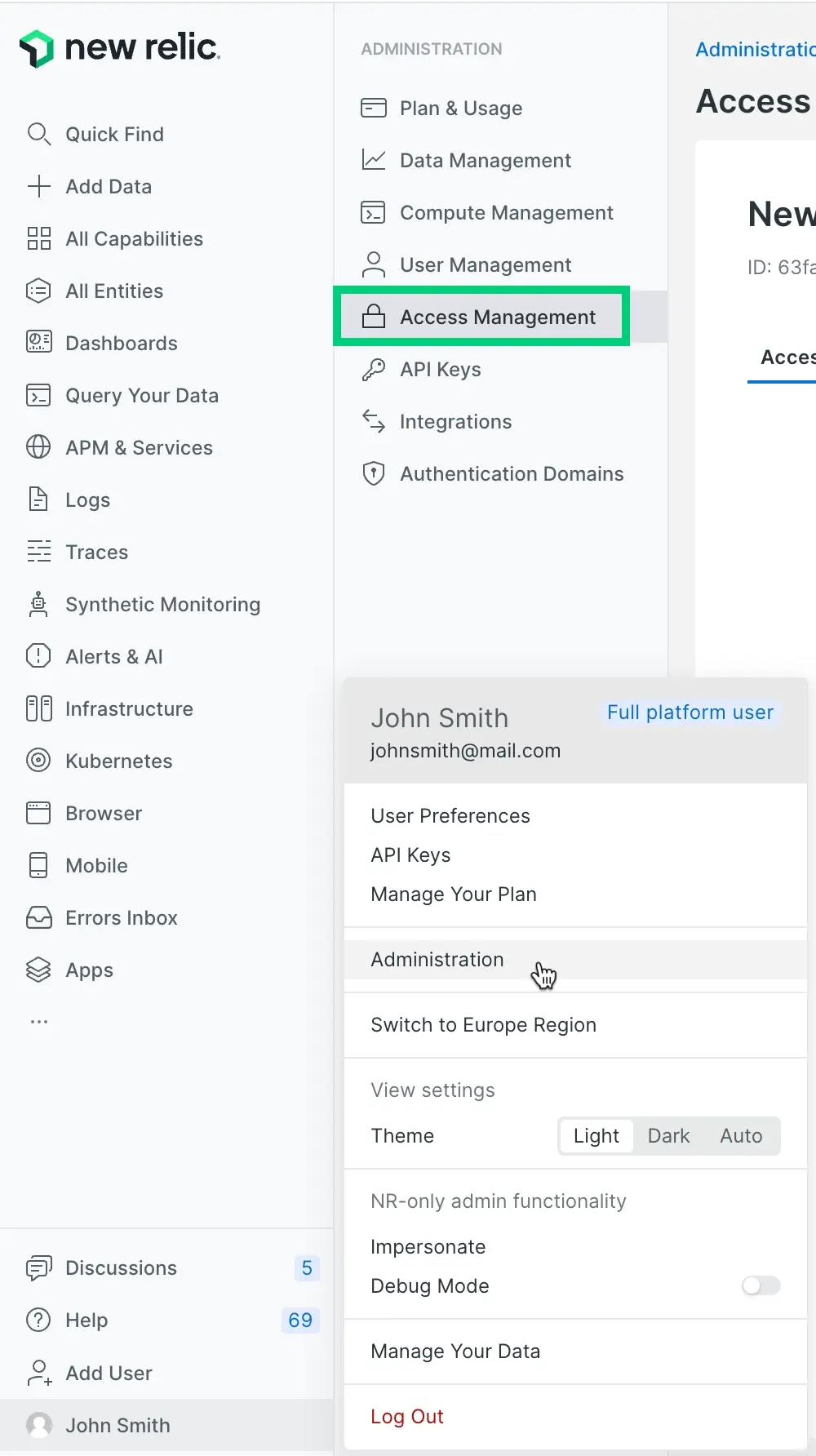

Access management UI に移動すると、これらのデフォルト グループに割り当てられたアクセス権を確認できます。

one.newrelic.comにログインします。

ユーザー名をクリックし、次にAdministration > Access Managementクリックします。

UserグループがAll product adminロールを持ち、最初に作成されたアカウントにアクセスできることがわかります。 また、 Adminグループにいくつかの管理設定が割り当てられていることがわかります。 これらのグループ名の横にある

Defaultは、それらのグループが元のデフォルトの認証ドメイン内にあることを示します。ユーザーの追加と削除のみが可能で、 Adminグループが持つより強力な組織全体の管理権限を持たない管理者を作成する場合は、 Group adminロールを使用できます。

アカウントの追加

New Relic にユーザーを追加する前に、 データ レポートを取得し、追加のアカウントをセットアップすることをお勧めします。

さらにアカウントを作成する理由については、 「組織構造」を参照してください。

アカウントを追加する方法については、 「アカウントの追加」を参照してください。

認証ドメインをセットアップする

組織が最初に作成されたとき、グループとユーザーは、 Defaultという名前のデフォルトの認証ドメインに配置されます。認証ドメインは、New Relic ユーザーのプロビジョニング方法 (追加および更新)、認証方法 (ログイン)、セッション設定、ユーザーのアップグレードの処理方法など、同じユーザー管理設定によって管理される New Relic ユーザーのグループです。

デフォルトの認証ドメイン設定は次のとおりです。

ユーザーは、NewRelicUIを介して手動で追加および管理されます

ユーザーは自分のメールアドレスとパスワードを使用してNewRelicに手動でログインします

多くの組織ではその単一ドメインで問題ありませんが、一部の大規模組織では次のいずれかまたは両方が必要になります。

シングルサインオン(SAML SSO)

SCIMプロビジョニングを介したIDプロバイダーからのユーザーの管理

シングル サインオンまたは SCIM プロビジョニングが必要な場合は、追加の認証ドメインを作成する必要があります。グループとユーザーは認証ドメイン内に含まれており、ドメインが作成されると、認証ドメインのプロビジョニング設定または認証設定を簡単に変更できないことに注意してください。それらにユーザーを追加します。

SAML SSO または SCIM プロビジョニングを使用する場合は、次のオプションを参照してください。

グループを作成する

グループは、アクセス許可を通じてユーザーが持つアクセス権を決定するユーザーのコンテナーです。デフォルトのAdminグループとUserグループを使用することも、より具体的なアクセス パターンに合わせてカスタム グループを作成することもできます。

グループを作成および管理するには:

user menuから、Administration > Access Managementをクリックします。

Groupsタブをクリックします。

組織で自動的に作成されるデフォルトのグループ ( AdminとUser) が表示されます。

新しいグループを作成するには、 + Add a groupをクリックします。

Create a groupモーダル内:

- 入力してください Group name

- Authentication domainドロップダウンから、このグループの認証ドメインを選択します

- オプションで、 Add usersドロップダウンを使用してユーザーをグループに追加します

ヒント

ここでグループ アクセスを構成する必要はありません。これは後でアクセス許可を通じて行われます。作成するグループはユーザーのコンテナです。

以下に基づいてグループを作成することを検討してください。

チーム構造(エンジニアリング、マーケティング、セールス)

アクセス レベル(読み取り専用、開発者、管理者)

地理的地域(米国東部、ヨーロッパ、アジア太平洋)

プロジェクト チーム(Project-Alpha、Project-Beta)

API経由でグループを管理する

NerdGraph API を使用してプログラムでグループを管理することもできます。API 経由でグループを作成および管理する方法については、 NerdGraph ユーザー管理を参照してください。

カスタムロールの作成 (オプション)

デフォルトで利用可能なロールがいくつかあり、これを標準ロールと呼びます。 これらの一部は、デフォルトで使用可能なAdminグループとUserグループに割り当てられます。

Pro または Enterprise エディションをお持ちの場合は、独自のカスタム ロールを作成できます。カスタム ロールの作成はオプションです。カスタムの役割が必要ない場合は、このセクションをスキップできます。

役割とは何かを理解するのに役立ついくつかのヒント:

ロールには実際の権限が含まれます。グループは単なるユーザーのコンテナであり、グループに割り当てられたロールによってユーザーがアクセスできる内容が決まります。

ロールにはさまざまな権限が含まれます。例: アラート条件を作成および変更する権限、またはデータ取り込みライセンス キーを削除する権限 (詳細については、 「権限」を参照してください)。

カスタム ロールを作成および管理するには:

user menuから、Administration > Access Managementをクリックします。

Rolesタブをクリックします。

組織内で利用可能な既存の標準ロールが表示されます。

カスタム ロールを作成するには、 +Add a roleをクリックします。

Set role scopeステップで、ロール スコープを選択します。

- Organization 組織全体の管理機能

- Accounts 特定のアカウント内のプラットフォーム機能

- Single item or entity 特定のリソースへのきめ細かなアクセス

NextをクリックしてRole detailsステップに進み、選択したスコープに基づいて構成します。

組織スコープのロール:

- ロール名を入力します。

- 組織レベルのカテゴリ (Identity and Access Management、 New Relic One、アラート、 Fleet Control 、セキュリティ、 APIキー、アプライドインテリジェンス、ワークフロー オートメーション、 APIカタログなど) から権限を選択します。

アカウントスコープのロール:

- ロール名を入力します。

- プラットフォームの機能カテゴリ (アラート、 APM 、 Browser 、インフラストラクチャなど) から権限を選択します。

エンティティスコープのロール:

- ドロップダウンからエンティティ タイプを選択します。

- ロール名を入力します。

- そのエンティティ タイプに固有の権限を選択します。

ロールを作成するには、 Saveをクリックします。

重要

ロール スコープは慎重に選択してください。これによって、このロールで作成できるアクセス許可の種類が決まります。

アクセス許可を作成する

アクセス許可は、グループを特定のターゲットのロールに接続します。アクセス許可を作成して、グループ内のユーザーにロールで定義された権限を付与します。

アクセス許可を作成するには:

user menuから、Administration > Access Managementをクリックします。

Access Grantsタブをクリックします。

新しいアクセス許可を作成するには、 +Create new grantをクリックします。

ドロップダウンから認証ドメインを選択します。

助成金の種類を選択してください:

- Organization 組織スコープのロールの場合

- Account アカウントスコープのロールの場合

- Group グループ管理の役割

付与コンポーネントを構成します。

組織の助成金:

- アクセスを許可するグループを選択します。

- 組織スコープのロールを選択します。

- ターゲットは自動的に組織全体になります。

アカウント付与:

- アクセスを許可するグループを選択します。

- アカウント スコープのロールを選択します。

- このロールが適用される特定のアカウントを選択します。

- 必要に応じてデータ アクセス ポリシーを選択します。

グループ助成金:

- 割り当て先グループを選択します。

- グループ スコープのロールを選択します。

- 管理可能な対象グループを選択します。

アクセス許可を保存するには、 Create grantをクリックします。

ヒント

グループ許可を使用すると、グループ メンバーシップの管理をアドミンユーザー以外に委任できます。 グループ管理者ロールにより、ユーザーは指定されたターゲット グループに対してユーザーを追加したり削除したりできます。

ユーザーの追加

暦月ごとの請求方法により、ユーザーの追加を月初めまで待つ必要がある場合があります。詳細については、 「ユーザーの請求」を参照してください。

SCIMプロビジョニングを使用している場合は、グループとユーザーがIDプロバイダーからインポートされるため、この時点で完了する必要があります。検証ステップに進むことができます。

それ以外の場合は、ユーザーを追加する必要があります。ユーザー管理UIで、ユーザーとユーザーが割り当てられているグループを確認できます。

UI を介してユーザーを追加するための推奨手順:

ユーザーとそのグループを表示するには、 [ユーザー] メニューからAdministrationクリックし、 User managementをクリックします。

オプション: ドメイン スイッチャーを使用して認証ドメインを選択します。(グループは認証ドメインの境界内に存在することに注意してください)。

ユーザーを追加するには、 Add userをクリックします。 ユーザー タイプとグループの選択など、UI のプロンプトを完了します。 追加したカスタム グループは、グループ ドロップダウンから利用できます。 選択したカスタム グループにロールとアカウントが割り当てられている場合は、ユーザーをそのグループに追加すると、そのユーザーはアクセスできるようになります。

ユーザーのグループまたはその他の詳細を編集するには:編集するユーザーをクリックして変更を加えます。一括編集およびその他の一般的なタスクのヒントについては、一般的なユーザー管理タスクを参照してください。

NerdGraph API を使用してユーザーを追加および管理することもできます

正常に動作していることを確認する

ユーザーが正しく構成されていることを確認するためのアイデア:

User management UI とAccess management UI に移動して、グループと許可の割り当てが正しく、意味をなしているかどうかを確認します。

一部のユーザーに、ログインして、期待するアカウントにアクセスできるかどうかを確認してもらいます。

次のステップのアイデア:

ユーザーを追加する