Important

Agent Control et New Relic Control sont en disponibilité générale pour Kubernetes. La prise en charge des hôtes Linux et Windows fait partie du programme de version préliminaire publique, conformément à nos politiques de version préliminaire.

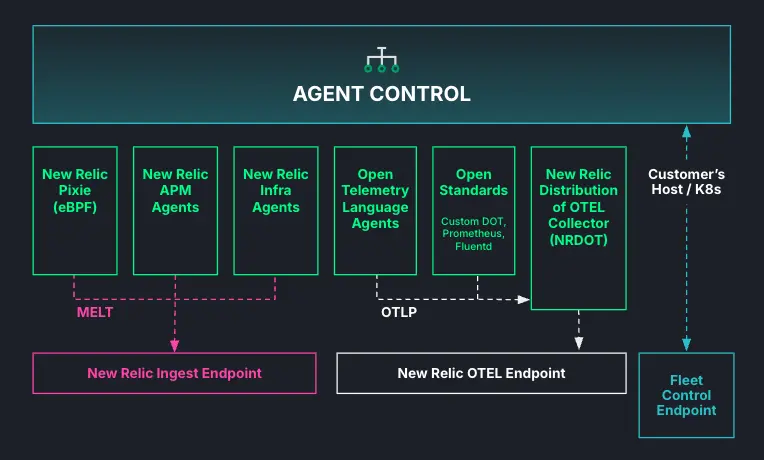

Agent Control est un superviseur d'agents léger qui s'exécute sur des clusters Kubernetes et des hôtes pour gérer le cycle de vie des agents New Relic et des agents d'instrumentation open source. En communiquant avec Fleet Control, il configure, met à jour et monitore à distance la santé des agents sur l'ensemble des flottes.

Présentation

La gestion de l'instrumentation à grande échelle est laborieuse et sujette aux erreurs. La multiplicité des agents, la prolifération des versions et la dérive des configurations peuvent créer des zones d'ombre dans la télémétrie, des risques de conformité et des semaines de coordination, même pour des changements mineurs.

Agent Control fournit un superviseur unique et extensible que vous installez une fois par hôte ou par cluster. Il maintient tous vos agents New Relic et open source sains et à jour, applique la configuration à distance et impose des paramètres cohérents sans avoir à intervenir individuellement sur chaque agent.

Remarque sur le coût et l'ingestion de données

Agent Control peut être installé sur tout environnement pris en charge et ne nécessite aucun droit payant. Le superviseur lui-même n'envoie aucune nouvelle télémétrie à New Relic. Le coût d'ingestion dépendra de l'instrumentation activée dans les agents gérés (Infrastructure, APM, Logs).

Architecture

Agent Control utilise une approche déclarative de type GitOps pour la gestion des agents. Il traite la configuration à distance reçue de Fleet Control comme l'état souhaité de votre instrumentation, garantissant que ce que vous déployez sur la flotte correspond à ce qui s'exécute sur vos clusters.

Le moteur déclaratif : Flux sur Kubernetes

Sur Kubernetes, Agent Control utilise Flux, un outil de livraison continue gradué par la CNCF, comme moteur déclaratif. Les contrôleurs Flux déploient et mettent à jour automatiquement les agents en fonction de la configuration fournie par Agent Control.

Le diagramme ci-dessous montre comment Agent Control se connecte à New Relic Control (le backend et l'interface utilisateur) et à Flux (le moteur sur cluster) pour gérer vos agents :

Agent Control peut utiliser des configurations locales ou distantes. Alors que les configurations locales sont définies dans le fichier d'installation initial, les configurations distantes sont reçues de New Relic Control et transmises directement à vos agents. Cela vous permet de tout gérer de manière centralisée, y compris :

- Identifiants : Agent Control peut récupérer des identifiants sensibles depuis des fournisseurs de secrets externes tels que Vault, en les injectant dans la configuration de l'agent lors de l'exécution. Cela renforce la sécurité en conservant les identifiants hors de la configuration elle-même.

- Configuration de l'agent : Agent Control convertit automatiquement les configurations distantes dans un format compatible avec l'agent sous-jacent. Cela signifie que vous pouvez gérer différents types d'agents, tels que l'agent d'infrastructure New Relic et le collecteur OpenTelemetry, avec un processus unique et unifié.

Avec Agent Control installé sur chaque cluster et chaque hôte, votre pratique de l'observabilité peut passer à l'échelle :

- Actions à l'échelle du parc : recevez des configurations et effectuez des opérations de cycle de vie sur l'ensemble de votre parc d'agents.

- Communications bidirectionnelles : Communication authentifiée et chiffrée avec les agents pour le dépannage et les diagnostics en temps réel.

- Posture de sécurité : Standardisez la récupération des identifiants auprès des fournisseurs de secrets pour centraliser la gestion, automatiser les rotations et réduire l'exposition.

Important

Pour permettre ce niveau de contrôle et de communication, Agent Control nécessite des autorisations spécifiques. Il doit être configuré avec l'accès nécessaire pour extraire la configuration et interagir avec le système local pour gérer le cycle de vie de l'agent. Lorsque vous déployez Agent Control, assurez-vous de comprendre et d'accorder les autorisations requises pour maintenir un environnement sécurisé et fonctionnel. Reportez-vous à la section suivante sur les autorisations de contrôle des agents.

Agent Control est conçu comme un superviseur pour gérer l'instrumentation nécessitant la capacité d'exécuter des actions puissantes dans votre environnement. Il est essentiel de comprendre et d'accorder les autorisations nécessaires.

Comportements clés

- Démarre sans agents : Agent Control s'installe en tant que superviseur léger sans agents gérés en cours d'exécution par défaut. Vous définissez les agents à déployer via Fleet Control après l'installation.

- Installation et mise à niveau à distance sur Linux : Sur les hôtes Linux, vous pouvez installer, configurer et mettre à niveau les agents à distance via Fleet Control — aucune intervention manuelle n'est requise sur chaque hôte.

- Pas de migration automatique de l'Agent : Agent Control ne migre ni ne remplace automatiquement les installations existantes de l'Agent. Désinstallez tous les agents existants avant d'installer Agent Control, puis gérez-les via Fleet Control. Voir Gérer l'instrumentation existante.

Autorisations de contrôle des agents

déployer et gérer les agents dans un cluster Kubernetes nécessite une compréhension claire des autorisations nécessaires. Ici, nous expliquerons les rôles d'Agent Control et de Flux et comment ils interagissent pour installer, mettre à jour et supprimer des agents en toute sécurité tout en garantissant que chaque agent ne dispose que des autorisations dont il a besoin.

Kubernetes

Dans un environnement Kubernetes, Agent Control utilise Flux comme moteur de livraison continue pour installer, mettre à jour et désinstaller des agents. Agent Control a besoin d'autorisations pour créer et gérer les ressources Flux, et Flux a besoin de privilèges élevés pour créer et mettre à jour les ressources Kubernetes qui exécutent les agents.

- Autorisations pour Agent Control : Agent Control nécessite des autorisations pour créer, lire, mettre à jour et supprimer des ressources personnalisées spécifiques à Flux, telles que

HelmReleaseetHelmRepository. Cela permet à Agent Control d'indiquer à Flux ce qu'il doit faire sans accorder à Agent Control lui-même des droits d'administration à l'échelle du cluster. - Permissions pour Flux : Flux nécessite des permissions élevées, généralement avec un rôle

cluster-admin, pour gérer le cycle de vie des charts Helm pour les agents qu'il déploie. Cela inclut la création deDeployments,DaemonSets,Services,ConfigMaps,Secretset d'autres ressources Kubernetes pour le compte de l'utilisateur. Pour des raisons de sécurité, il est recommandé de veiller à ce que seules des configurations fiables et vérifiées soient utilisées avec Agent Control.

Hôtes Linux

Pour les systèmes basés sur l'hôte (actuellement en préversion publique), Agent Control nécessite des privilèges élevés. Le superviseur doit s'exécuter avec des privilèges root, administrateur ou équivalents pour effectuer des tâches liées au cycle de vie de l'agent telles que :

- Installation de nouveaux agents : Copie des binaires de l'agent et des fichiers de configuration dans les répertoires système.

- Gestion des processus de l'agent : Démarrage, arrêt et redémarrage des services, par exemple avec systemd.

- Lecture des données système : Accès aux informations système nécessaires à la santé, à l'inventaire et aux diagnostics, telles que les logs et les métriques de performance.

À l'instar de Kubernetes, Agent Control suit un modèle déclaratif sur les hôtes : il lit l'état souhaité dans sa configuration et effectue uniquement les actions nécessaires pour atteindre cet état. Ceci est conçu pour limiter les actions que le superviseur peut effectuer. Les privilèges élevés sont utilisés pour configurer, installer, mettre à jour et désinstaller des agents, et non pour effectuer des actions arbitraires et non approuvées.

Autorisations spécifiques à l'agent

Différents types d’agents et leur configuration nécessitent des autorisations différentes. Par exemple, un agent qui collecte des métriques à partir de l’API Kubernetes a besoin de plus d’autorisations qu’un agent qui lit uniquement les logs à partir de fichiers.

Agent Control est conçu pour gérer ces permissions de manière flexible. Bien que Flux nécessite un niveau d'accès élevé pour fonctionner, notre objectif est de garantir qu'Agent Control demande uniquement les permissions minimales requises pour la combinaison spécifique d'agents que vous gérez.

Pour obtenir des informations détaillées sur les autorisations spécifiques requises par chaque agent, reportez-vous à Types d'agents pris en charge.

Exigences et compatibilité

Kubernetes

Avant de commencer à déployer Agent Control sur votre cluster Kubernetes, assurez-vous de remplir les conditions préalables suivantes :

- Helm 3 : Helm version 3 doit être installé sur votre machine. Pour les instructions d'installation, voir Installation de Helm.

- Clé de licence New Relic : Vous aurez besoin d'une clé de licence pour signaler la télémétrie à votre compte New Relic.

- Nom du cluster Kubernetes : préparez le nom de votre cluster Kubernetes. Vous y ferez référence pendant le processus d'installation.

- Gestionnaire de domaine d'authentification : Pour configurer Agent Control et le connecter au contrôle de la flotte, vous devez avoir le rôle Gestionnaire de domaine d'authentification. Pour plus d'informations, reportez-vous à l'utilisateur Concepts de gestion.

Important : Instrumentation existante

Si votre cluster Kubernetes est déjà instrumenté avec New Relic, vous devez désinstaller l’instrumentation existante avant d’installer Agent Control. Après avoir installé Agent Control, vous pouvez utiliser New Relic Control pour installer et gérer tous les agents d’infrastructure sur le cluster. Pour obtenir des conseils sur ce processus, reportez-vous à la section Gérer l'instrumentation existante avec Agent Control.

avertissement

L'installation de plusieurs instances d'Agent Control sur le même cluster n'est pas prise en charge.

Agent Control est compatible avec :

- Les trois dernières sorties mineures Kubernetes

- Minikube, Kind, Amazon EKS, Azure AKS et Google GKE

Pour les exigences système liées à Kubernetes infrastructure l'agent New Relic et au collecteur New Relic OpenTelemetry (NRDOT), reportez-vous à :

Hôtes Linux

Avant d'installer Agent Control, assurez-vous d'avoir un compte New Relic et que votre système respecte la configuration requise ci-dessous. Nous prenons en charge ces systèmes d'exploitation jusqu'à leur fin de vie constructeur.

Architecture du processeur | Agent Control prend en charge ces architectures de processeurs :

|

système d'exploitation | Agent Control prend en charge ces systèmes d'exploitation jusqu'à la fin de vie prévue par leur fabricant.

|

Pour vérifier les détails de votre système d'exploitation, exécutez cette commande :

$cat /etc/os-releaseHôtes Windows

Avant d'installer Agent Control sur Windows, assurez-vous d'avoir un compte New Relic et que votre système répond aux prérequis ci-dessous.

Architecture du processeur | Agent Control prend en charge ces architectures de processeurs :

|

système d'exploitation | Agent Control prend en charge ces systèmes d'exploitation Windows :

|

Prérequis |

|

Prérequis réseau | Agent Control nécessite une connectivité HTTPS sortante vers :

|

Pour vérifier votre version de Windows, exécutez cette commande dans PowerShell :

Get-ComputerInfo | Select-Object WindowsProductName, WindowsVersion, OsHardwareAbstractionLayerLimitations de la prise en charge de Windows

Agents pris en charge : Sur les hôtes Windows, Agent Control ne prend actuellement en charge que l'agent New Relic Infrastructure et le New Relic OpenTelemetry Collector (NRDOT). Les autres types d'agents (agents APM, Fluent Bit, Prometheus, eBPF, etc.) ne sont pas encore pris en charge.

Versions minimales requises : Agent Control sous Windows ne peut gérer que les agents respectant ces versions minimales :

Agent d'infrastructure : version 1.71.0 ou supérieure

NRDOT (Collecteur OpenTelemetry) : version 1.5.0 ou supérieure

Toute tentative de déploiement de versions antérieures échouera.

Compatibilité de la configuration : Les configurations, les modèles et les versions de l'Agent provenant d'environnements Linux ou Kubernetes peuvent ne pas être compatibles avec Windows. La prise en charge de Windows commence à partir des versions minimales indiquées ci-dessus et inclut uniquement les fonctionnalités disponibles dans ces versions. L'application de versions antérieures ou de configurations provenant d'autres environnements peut entraîner des échecs de déploiement.

Pas de migration automatique : Agent Control sur Windows ne prend pas en charge la migration automatique des agents ad hoc existants. Si vous avez déjà des agents installés sur vos hôtes Windows, vous devez d'abord les désinstaller, puis les gérer via Agent Control et Fleet Control.

Type de flotte requis : lors de la configuration d'Agent Control sous Windows, vous devez créer ou utiliser une flotte de type "Host - Windows". Ceci est obligatoire pour le bon fonctionnement sur les environnements Windows.

Collecte de logs : La collecte de logs sous Windows est prise en charge via le Fluent Bit intégré de l'agent d'infrastructure. Le package de l'agent d'infrastructure inclut les binaires Fluent Bit pour Windows, permettant le transfert de logs via la configuration

config_logging.

Prochaine étape

Une fois que vous avez confirmé la compatibilité et rempli tous les prérequis, vous êtes prêt à installer Agent Control.