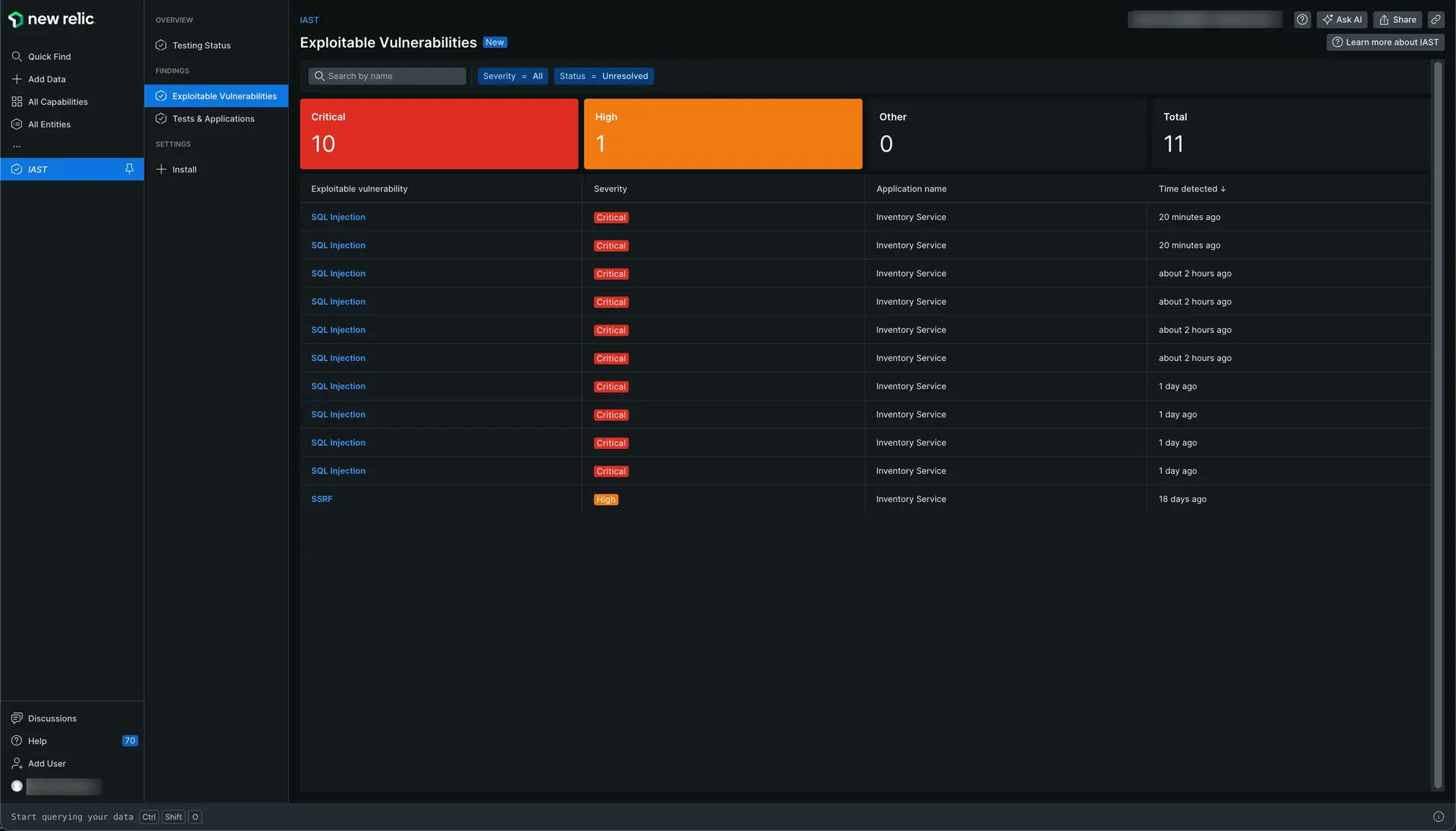

La page des vulnérabilités exploitables New Relic IAST vous informe du nombre total de vulnérabilités critiques et élevées que vous avez dans vos applications testées. Pour ouvrir la page, accédez à one.newrelic.com > All capabilities > IAST et cliquez sur Exploitable Vulnerabilities dans le volet de navigation de gauche.

Accédez à one.newrelic.com > All capabilities > IAST et cliquez sur Exploitable Vulnerabilities dans le volet de navigation de gauche.

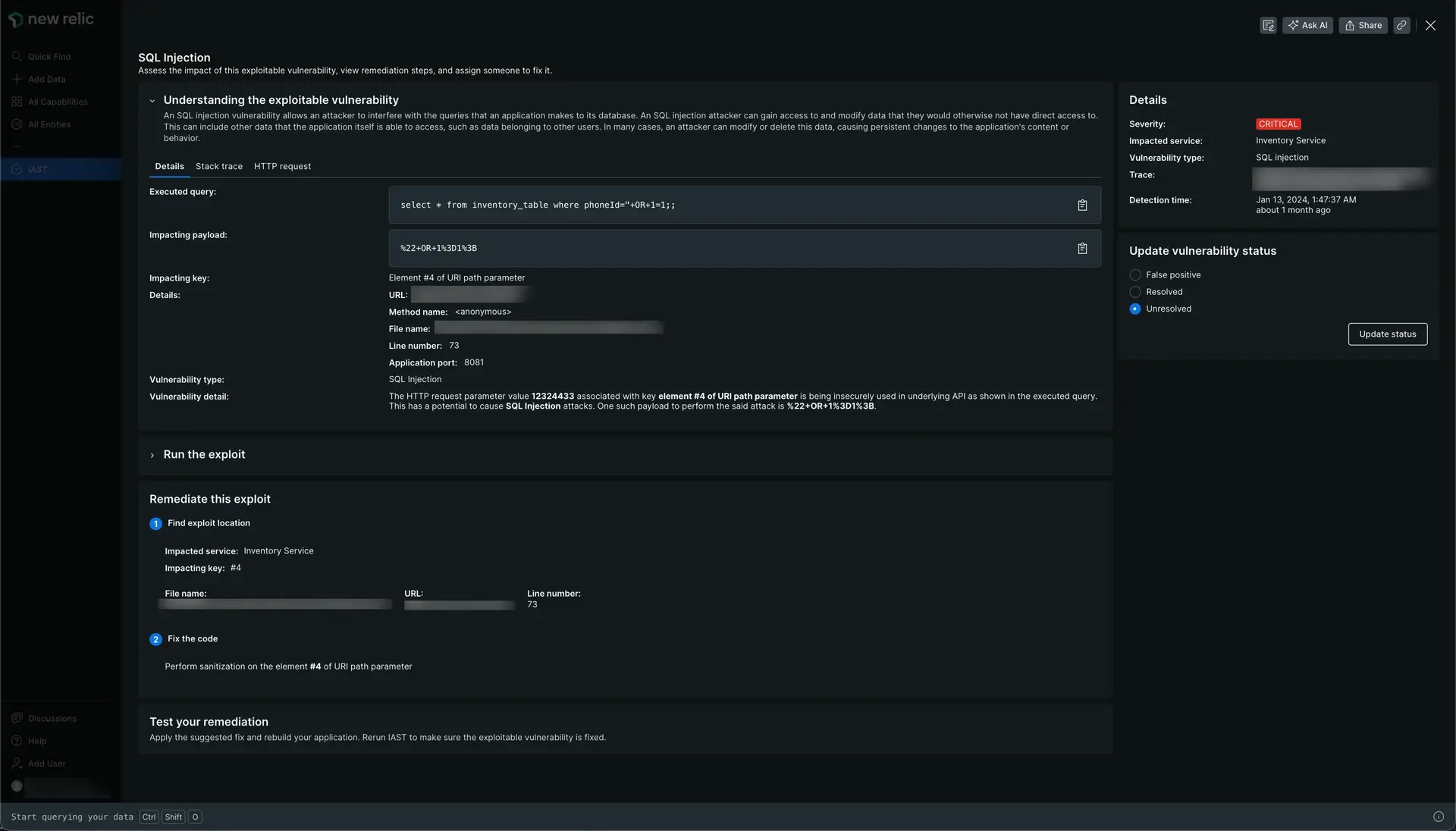

Détails et remédiation d'une vulnérabilité

IAST fournit des résultats prêts à l'emploi avec des descriptions détaillées des vulnérabilités et des détections jusqu'à la ligne de code. Pour voir les détails et les instructions de correction d'une vulnérabilité :

Accédez à one.newrelic.com > All capabilities > IAST et cliquez sur Exploitable Vulnerabilities dans le volet de navigation de gauche.

Sélectionnez une vulnérabilité exploitable pour explorer ses détails et comprendre comment la résoudre. Vous pouvez rechercher les vulnérabilités détectées par gravité, vulnérabilités exploitables, nom de l'application ou heure de détection. Vous pouvez également commander chaque colonne. La page de détails des vulnérabilités exploitables vous donne des informations sur les détails de ces vulnérabilités, la trace d'appels et la requête HTTP des vulnérabilités.

Développez la section Run the exploit pour copier la curl que vous trouverez ici. Vous pouvez l'utiliser pour reproduire le problème ainsi que pour le retester une fois résolu.

Une fois que vous avez appliqué le correctif suggéré, reconstruisez votre application et réexécutez IAST.

Assurez-vous de mettre à jour le statut pour marquer l'état des vulnérabilités comme false positive, resolved ou unresolved.