Este documento cubre cómo:

- Calcule la superficie de vulnerabilidades de sus sistemas software

- Comprender cómo la arquitectura de tiempo de ejecución de cada aplicación afecta el riesgo, las vulnerabilidades y la gravedad del negocio.

Si este flujo de trabajo no le suena familiar, consulte nuestro documento sobre cómo administrar vulnerabilidades como desarrolladores.

Visualice la superficie de vulnerabilidades de sus sistemas

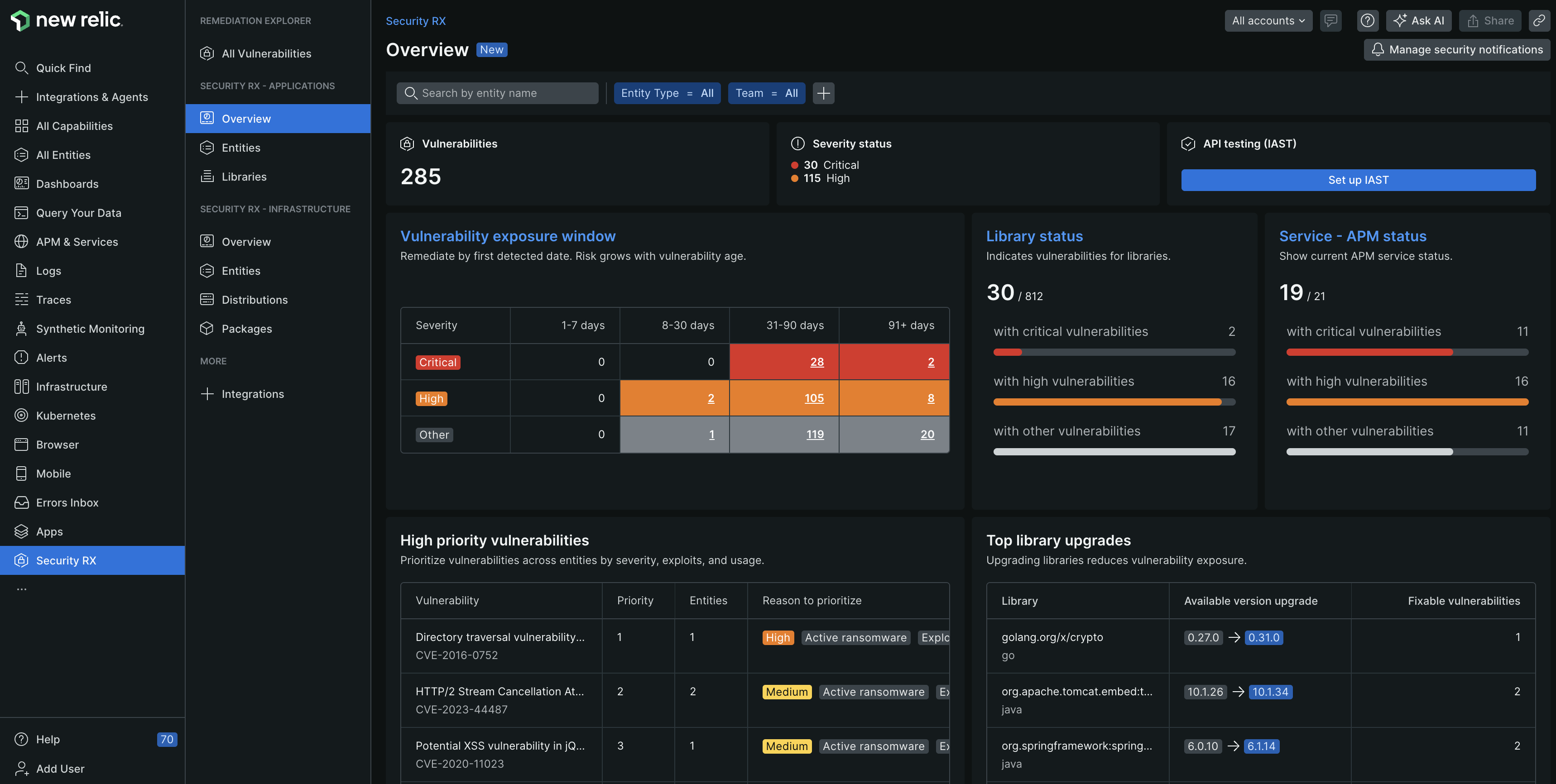

one.newrelic.com > All capabilities > Security RX

Una vez que los datos de vulnerabilidades comiencen a fluir hacia New Relic, podrá acceder a sus datos a través de varias vistas con alcance. Para ver un resumen de todo su sistema, navegue a la capacidad Security RX > Security RX - Applications > Overview. Esta página proporciona un dashboard de control seleccionado que representa las vulnerabilidades de su sistema y la línea base de higiene de seguridad.

Profundice en la seguridad de su sistema auditando las vulnerabilidades de todas sus entidades, bibliotecas y vulnerabilidades activas: