La instrumentación de New Relic para AWS Lambda ofrece una visibilidad profunda del funcionamiento interno de sus funciones. Al agregar el agente New Relic a su función, cada invocación es monitoreada por New Relic. Esto le permite rastrear la duración de las invocaciones de funciones, monitorear errores y registrar detalles sobre el evento de origen y las respuestas de su función.

Característica clave

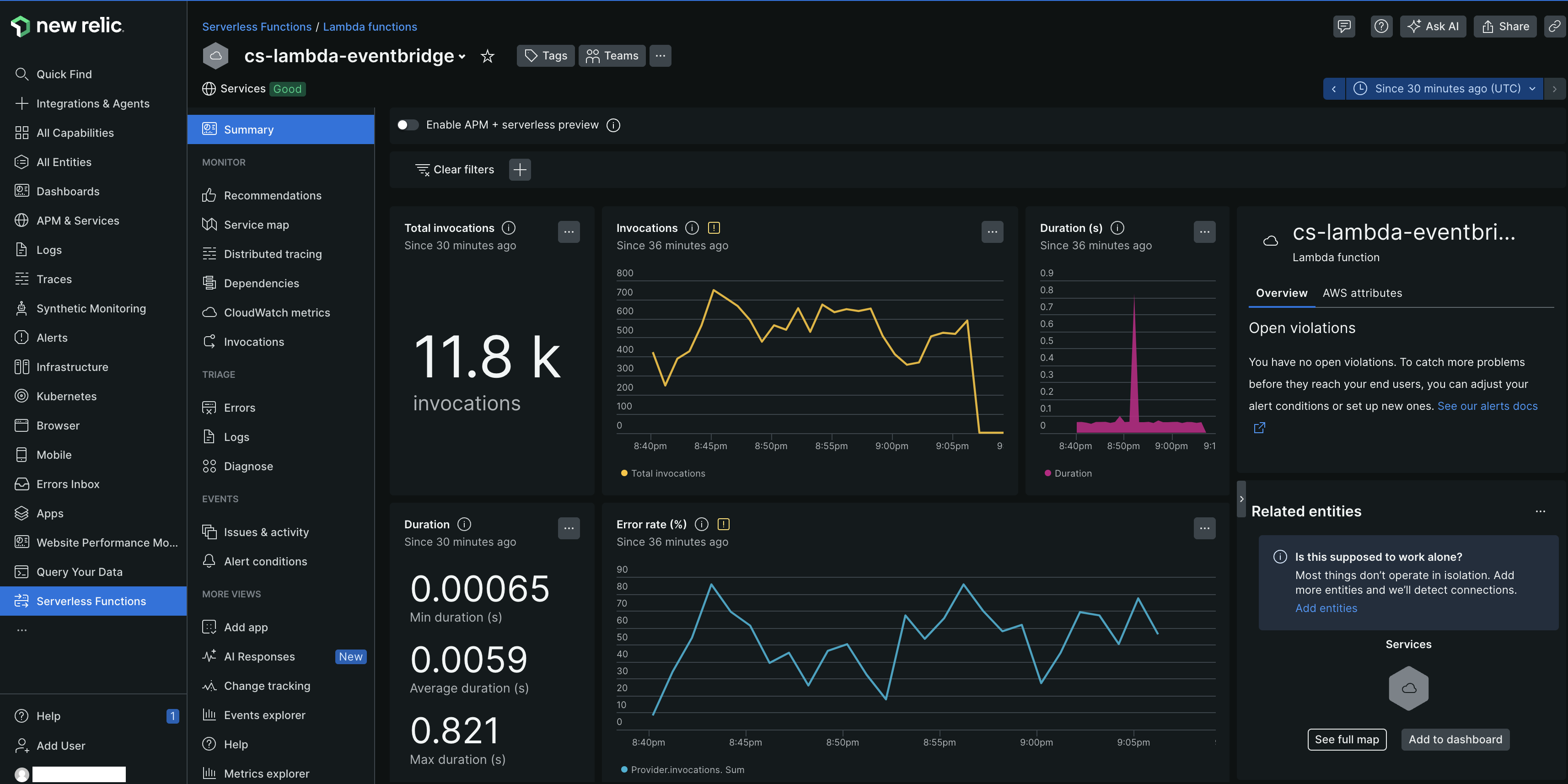

Obtenga una vista unificada: monitoree su función Lambda dentro de la misma interfaz APM que emplea para sus otros servicios. Vea la telemetría sin servidor, incluido el rendimiento métrico, las trazas, los logs (cuando estén configurados) y los errores, todo correlacionado en un solo lugar, lo que elimina la necesidad de cambiar entre diferentes UI.

Aproveche todo el poder de APM: aplique el conjunto completo de funciones New Relic APM directamente a su función Lambda. Esto incluye rastreo distribuido avanzado, análisis de errores detallado con Bandeja de entrada de errores, mapas de servicios que incorporan su función Lambda, dashboards y más. Para obtener más información, consulte la documentación de APM.

Consiga un seguimiento completo de solicitudes de extremo a extremo: rastree sin problemas requests a medida que fluyen desde sus servicios frontend u otros microservicios, a través de su función Lambda AWS y hacia cualquier componente conectado. Esto proporciona una imagen clara e ininterrumpida de la latencia y dependencia de las solicitudes en toda la arquitectura. Para obtener más información, consulte la documentación de rastreo distribuido.

Simplifique el análisis de causa raíz: al consolidar los datos sin servidor con el resto de la telemetría de su aplicación en APM, puede identificar y diagnosticar rápidamente los problemas, ya sea que se originen dentro de una función Lambda o en un servicio ascendente/descendente.

Comprenda mejor el impacto sin servidor: vea claramente cómo su función Lambda contribuye a la salud general y al rendimiento de su aplicación y transacciones comerciales clave, brindando información más profunda y valiosa sobre su rol dentro de sus servicios digitales.

¿Cómo puedes configurar la monitorización AWS Lambda ?

Para monitorear su AWS Lambda con New Relic, puede configurar la instrumentación en diferentes entornos, tiempos de ejecución y métodos de implementación. Los siguientes pasos le guiarán a través del proceso de configuración:

Compatibilidad y requisitos

Cerciorar de que su AWS Lambda cumpla con nuestros requisitos y compatibilidad.

(Opcional) Vincula tu cuenta de AWS a New Relic

Al vincular cuentas, le otorga licencia a New Relic para crear un inventario de su cuenta AWS y recopilar automáticamente métricas de CloudWatch para su función Lambda. Una vez que vinculó las cuentas, los recursos en su cuenta AWS aparecerán como entidad en el explorador de entidades. La función Lambda entidad se encontrará en la vista sin servidor de funciones.

Puede vincular su cuenta de AWS y New Relic mediante uno de los siguientes métodos de integración.

Para que New Relic monitoree su función Lambda, necesita configurar una integración entre New Relic y AWS. Recomendamos emplear Metric Streams para ayudar a reducir la latencia y evitar la limitación de nuestras requests de sondeo.

Si no está empleando una integración de Streams métrica, puede optar por configurar una integración API Polling en su lugar. De forma predeterminada, una integración de sondeo de API con el servicio Lambda habilitado sondeará cada 5 minutos las métricas de CloudWatch.

Puede emplear newrelic-lambda-cli para configurar una integración API Polling, pero no una integración de métrica Streams.

$newrelic-lambda integrations install --nr-account-id YOUR_NR_ACCOUNT_ID \>--nr-api-key YOUR_NEW_RELIC_USER_KEYUn paso en el comando de instalación de integración creará un secreto NEW_RELIC_LICENSE_KEY en AWS Secrets Manager para mejorar la seguridad. Esto se puede configurar con un indicador --disable-license-key-secret , junto con otras opciones e indicadores.

instrumento su función AWS Lambda

Para instrumentar su función Lambda, necesita un agente y una extensión. Estos componentes están agrupados en la capa Lambda de New Relic. Si usar capas Lambda no es una opción para usted, puede incorporar manualmente el agente y la extensión a su función. Según los requisitos de su función Lambda, seleccione uno de los siguientes métodos de instrumentación:

Emplee este método si su función Lambda está empaquetada como un archivo Zip y puede agregar capas. Las capas son un mecanismo de distribución para bibliotecas, tiempos de ejecución personalizados y otras dependencias. Para obtener más información, consulte la documentación de instrumentación en capas .

Emplee este método si su función Lambda no puede emplear capas, garantizando una implementación rápida sin la necesidad de modificar capas. Para obtener más información, consulte la documentación de instrumentación basada en SDK .

Emplee este método si su función Lambda se ejecuta dentro de un contenedor. contenedor proporciona un entorno de ejecución consistente y aislado para su aplicación. New Relic proporciona una imagen de Docker prediseñada que incluye la capa Lambda de New Relic, la extensión Lambda de New Relic y el agente de New Relic. Para obtener más información, consulte la documentación de instrumentación en contenedores.

Configurar variables de entorno

Sugerencia

- Cuando instrumenta la capa Lambda de New Relic con la CLI de New Relic, sus variables de entorno obligatorias se configuran automáticamente. Sin embargo, es posible que desee cambiar algunas de las configuraciones predeterminadas y configurar su función Lambda con las variables de entorno que coincidan con sus necesidades de monitoreo.

- Si está empleando la extensión Lambda de New Relic, deberá configurar las variables de entorno manualmente.

Las variables de entorno se emplean para configurar el agente New Relic y la extensión Lambda. Es importante configurar estas variables correctamente para garantizar que sus funciones Lambda se monitoreen correctamente.

Encuentra tus datos en New Relic

Luego de instrumentar su función Lambda AWS, puede buscar y usar los datos en la interfaz New Relic APM. Los datos están organizados en varias áreas clave, cada una de las cuales proporciona información valiosa sobre el rendimiento y el estado de su función Lambda.

Pruebe nuestras funciones de ejemplo

Luego de instrumentar la capa Lambda de New Relic, le recomendamos encarecidamente que pruebe nuestras funciones de ejemplo. Estos ejemplos de trabajo deben emplear como punto de partida para instrumentar su propia función serverless. El uso de estos ejemplos puede ayudarlo a familiarizar con la capa New Relic Lambda, probar el enlace de la cuenta y pueden usar como referencia para su propia instrumentación. Cada ejemplo demuestra cómo agregar licencias, técnicas específicas del tiempo de ejecución para empaquetar su controlador, gestionar la retención log de funciones en CloudWatch y más.

Si bien hay muchas formas de gestionar y desplegar la función Lambda, AWS CloudFormation es el mecanismo que empleamos para nuestros ejemplos.

Nuestros ejemplos se publican, junto con la extensión New Relic Lambda, en este repositorio de GitHub. Hay uno para cada tiempo de ejecución de Lambda que admite New Relic:

También puedes aprender a emplear el instrumento rastreo distribuido en una aplicación sin servidor no trivial en nuestro ejemplo de rastreo distribuido. Ilustra la propagación manual de trazas para SQS y SNS, dos de los servicios más populares que pueden invocar la función Lambda, con funciones de Node, Python, Ruby y Java.

Sugerencia

Al realizar pruebas manualmente, telemetry data pueden retrasar. Recomendamos esperar siete segundos antes de volver a invocar la función, lo que permitirá que se entregue cualquier telemetría almacenada en el búfer.

Consideración de costos

La implementación de monitoreo sin servidor para AWS Lambda puede generar cargos adicionales de AWS. La función Lambda newrelic-log-ingestion, que informa datos a New Relic, se considera un servicio de terceros y cualquier cargo de AWS asociado es responsabilidad del usuario. Al usar newrelic-lambda-extension incluido en las capas Lambda New Relic , puede evitar enviar logs y telemetry data a través de CloudWatch, aunque es posible configurar la función newrelic-log-ingestion como respaldo de CloudWatch para necesidades de alta disponibilidad.

Habilitar la supervisión del servidor para AWS Lambda puede resultar en cargos de Amazon Sitio web Services. Nuestra función Lambda newrelic-log-ingestion, que nos informa sus datos Lambda, se considera un servicio de terceros: los cargos de AWS resultantes de su uso son su responsabilidad.

Si emplea nuestra extensión newrelic-lambda incluida en nuestras capas New Relic Lambda, puede evitar enviar los logs y telemetría a través de CloudWatch y la función newrelic-log-ingestion. También es posible configurar la función newrelic-log-ingestion como un método de respaldo de CloudWatch para funciones que requieren alta disponibilidad de datos de observabilidad.

Precios

Su uso de New Relic APM + Serverless Convergence se factura como una entidad APM de acuerdo con su pedido. Para obtener más detalles sobre los precios, comunicar con nuestro equipo de ventas o consulte su pedido.