Disponibilidade de recurso

Fleet Control para clusters Kubernetes está em disponibilidade geral (GA). O suporte para o gerenciamento de agentes em hosts Linux e Windows está atualmente em visualização pública.

Para obter uma lista completa de agentes suportados e seus ambientes, consulte nossa documentação de compatibilidade de tipos de agentes.

O recurso de visualização pública é fornecido de acordo com nossas políticas de pré-lançamento.

Fleet Control e seu componente subjacente, Agent Control, são projetados com segurança em várias camadas. Esta página fornece uma visão geral dos principais recursos de segurança que se aplicam a todos os ambientes suportados (clusters Kubernetes, hosts Linux e hosts Windows).

Importante: Protegendo Segredos do Kubernetes em repouso

Isso se aplica apenas a ambientes Kubernetes. Os Secrets do Kubernetes são apenas codificados em base64, o que não é uma forma de criptografia. Para proteger adequadamente informações confidenciais, como chaves privadas, é fundamental garantir que o datastore etcd do seu cluster Kubernetes esteja criptografado em repouso.

Conexões seguras e integridade de configuração

Para proteger dados em trânsito e evitar adulteração, o Fleet Control utiliza múltiplas camadas de segurança para todas as comunicações.

Criptografia TLS: Toda a comunicação entre Agent Control e o backend da New Relic, incluindo o endpoint Fleet Control, é transmitida por canais seguros com criptografia TLS.

Assinatura criptográfica: Além do TLS, todas as configurações enviadas de Fleet Control para Agent Control são assinadas criptograficamente pela New Relic. Agent Control verifica esta assinatura antes de aplicar qualquer configuração, garantindo que apenas instruções autênticas e não modificadas sejam executadas em suas entidades gerenciadas.

Autenticação e autorização

Fleet Control usa mecanismos de autenticação distintos para seus diferentes componentes para garantir acesso seguro e adequado.

AutenticaçãoAgent Control: O componente Agent Control se autentica no backend Fleet Control usando identidades de nível de sistema, como um par de chaves e token ou um ID de cliente e segredo. Isso garante que apenas instâncias autorizadas de Agent Control possam receber instruções de gerenciamento.

Autenticação do agente: Os agentes individuais implantados por Fleet Control (como o agente de infraestrutura ou o coletor OTel) autenticam-se nos endpoints de ingestão da New Relic usando sua chave de licença padrão da New Relic.

Permissões de usuário: Todas as ações do usuário na UI e API do Fleet Control são regidas pelo controle de acesso baseado em funções da New Relic. Para criar ou gerenciar frotas, os usuários precisam da função de Organization Manager ou de uma função personalizada com permissões equivalentes de gerenciamento de frotas.

Configuração segura e manuseio de segredos

Fleet Control e Agent Control são projetados para garantir que dados sensíveis, como senhas e chaves de API, nunca sejam expostos durante a entrega ou execução da configuração.

Segurança da entrega de configuração

Quando Fleet Control entrega configurações para Agent Control:

- Zero Trust Transport: Todo o tráfego de rede é criptografado usando TLS 1.2+

- Segredos nunca em texto plano: As configurações usam placeholders ou referências em vez dos valores reais dos segredos

- Resolução em tempo de execução: Segredos são resolvidos localmente pelo Agent Control apenas quando necessário, nunca armazenados em arquivos de configuração

- Sem transmissão de rede: Segredos não trafegam pela rede em payloads do OpAMP — apenas referências de placeholder são transmitidas

Opções de gerenciamento de segredos

Agent Control suporta vários métodos para gerenciar dados sensíveis de forma segura:

- Expansão de variáveis de ambiente: O método principal, usando marcadores de posição no estilo shell que são resolvidos em tempo de execução a partir de variáveis de ambiente

- Integração com o HashiCorp Vault: Suporte nativo para recuperar segredos do Vault (disponibilidade geral)

- Kubernetes Secrets: Integração direta com a API do Kubernetes para recuperação de secrets

Essa abordagem multicamadas garante que as informações sensíveis permaneçam seguras durante todo o ciclo de vida da configuração, da entrega à execução.

Para instruções detalhadas de configuração e exemplos de implementação, consulte a seção de gerenciamento de segredos na configuração do Agent Control .

Suporte de proxy

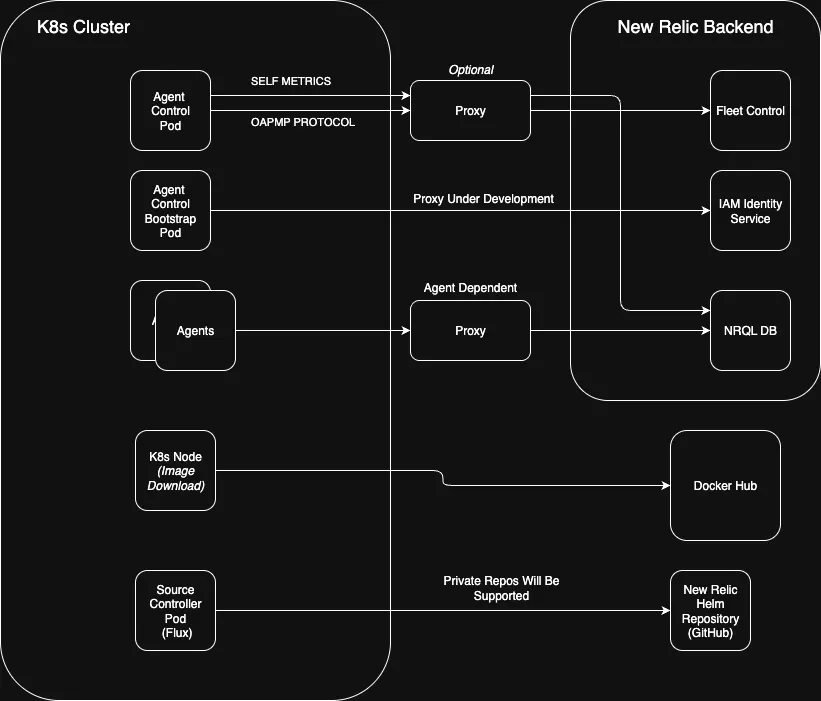

Para ambientes com saída de rede restrita, o Agent Control oferece suporte total para proxies HTTP e HTTPS em nível de sistema. Ao configurar as variáveis de ambiente padrão HTTP_PROXY e HTTPS_PROXY em seus hosts ou dentro do seu cluster Kubernetes, toda a comunicação de saída do Agent Control será roteada com segurança através do proxy especificado.

Acesso ao repositório público

Para simplificar a instalação e reduzir o atrito de segurança, todos os componentes necessários para Fleet Control estão hospedados em repositórios públicos.

Helm charts: Os Helm charts para instalar e gerenciar o Agent Control estão hospedados em um repositório público da New Relic no GitHub.

Imagens de contêiner: As imagens de contêiner para o Agent Control e seus agentes gerenciados estão hospedadas no Docker Hub.