뉴렐릭의 측정, AWS Lambda 용 리뷰는 함수의 내부 작동에 대한 심층적인 가시성을 제공합니다. 뉴렐릭 에이전트를 함수에 추가하면 각 호출이 뉴렐릭의 모니터가 됩니다. 이를 통해 함수 호출 기간을 추적하고, 오류를 모니터링하고, 소스 이벤트와 함수 응답에 대한 세부 정보를 기록할 수 있습니다.

주요 특징들

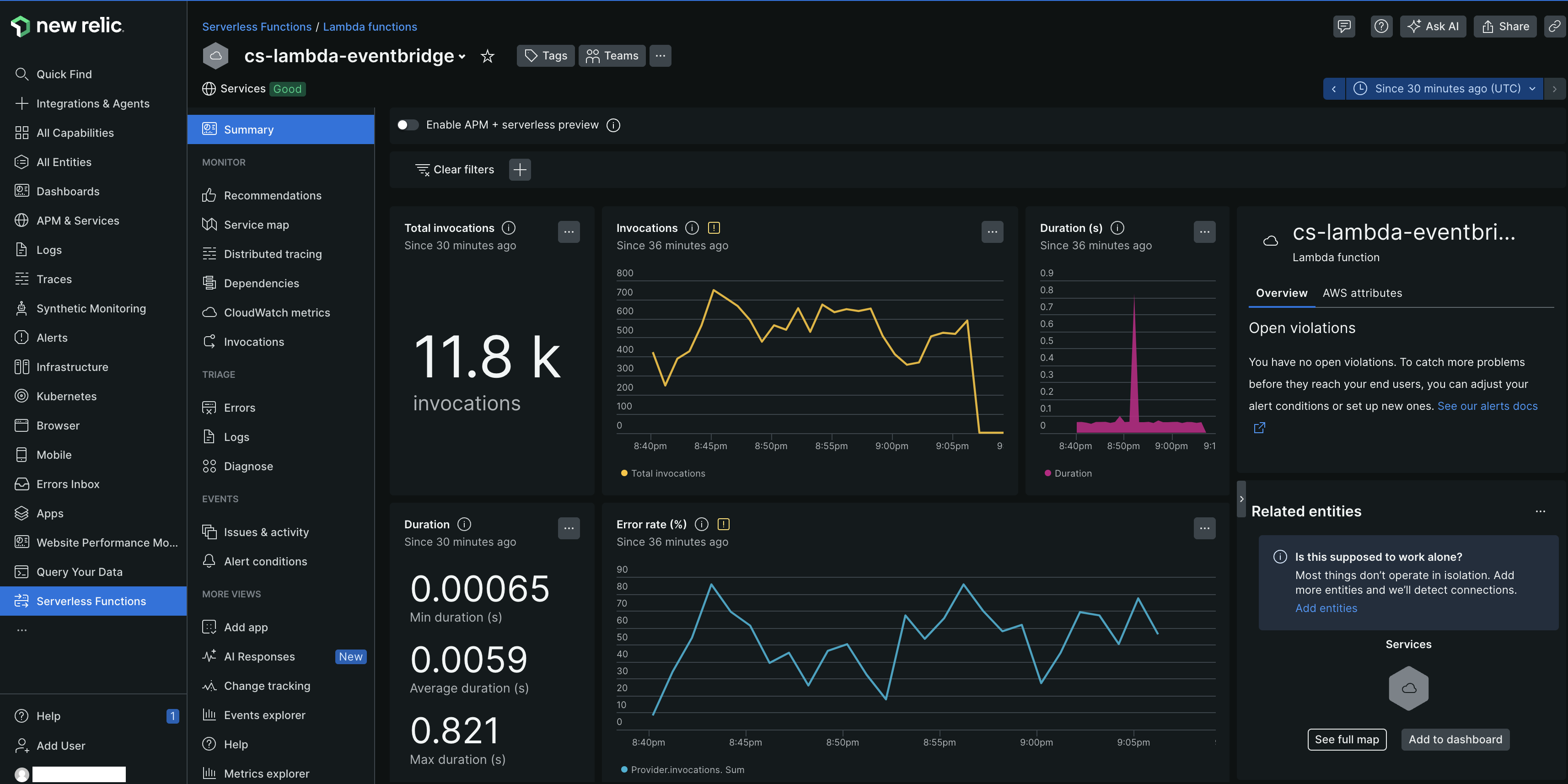

통합된 뷰 확보: 다른 서비스에 사용하는 것과 동일한 APM 인터페이스 내에서 Lambda 함수를 모니터링하세요. 성능 지표, 트레이스, 로그(구성된 경우) 및 오류를 포함한 서버리스 텔레메트리를 모두 한 곳에서 상호 연관시켜 서로 다른 UI 간에 전환할 필요가 없도록 합니다.

APM 의 모든 기능을 활용하세요. 포괄적인 뉴렐릭 APM 기능 모음을 Lambda 함수에 직접 적용하세요. 여기에는 고급 거부 추적, 마우스 인박스(errors inbox)를 통한 상세한 오류 분석, Lambda 데칼, 소니 대시보드 등을 통합한 서비스 맵이 포함됩니다. 자세한 내용은 APM 설명서를 참조하세요.

완벽한 엔드투엔드 요청 추적 달성: 프런트엔드 서비스 또는 기타 마이크로서비스에서 AWS Lambda 함수를 통해 연결된 구성 요소로 전달되는 requests 원활하게 트레이스합니다. 이는 전체에 걸쳐 요청 지연 시간 및 의존성/종속성에 대한 명확하고 중단 없는 그림을 제공합니다. 자세한 내용은 분산 추적 문서를 참조하세요.

근본 원인 분석 간소화: APM 에서 서버리스 데이터를 나머지 애플리케이션 데이터와 통합하면 Lambda 함수 또는 업스트림/다운스트림 서비스에서 발생한 문제를 신속하게 식별하고 진단할 수 있습니다.

서버리스의 영향을 더 잘 이해하세요. Lambda 함수가 애플리케이션 및 주요 비즈니스 거래의 전반적인 상태와 성능에 어떻게 기여하는지 명확하게 파악하여 디지털 서비스 내에서 해당 함수의 역할을 더 깊이 있게 이해하세요.

AWS Lambda 모니터링을 어떻게 구성할 수 있나요?

뉴렐릭으로 AWS Lambda 모니터링하려면 다양한 환경, 런타임, 구현, 배포 메서드 전반에 걸쳐 측정, 리소스를 구성할 수 있습니다. 다음 단계는 설정 과정을 안내합니다.

호환성 및 요구 사항

AWS Lambda가 호환성과 요구 사항을 충족하는지 확인하세요.

(선택 사항) AWS 계정을 뉴렐릭에 연결하세요

계정을 연결하면 AWS 계정 인벤토리를 생성하고 Lambda 함수에 대한 CloudWatch 지표를 자동으로 수집할 수 있는 권한이 부여됩니다. 계정을 연결한 후에는 AWS 계정의 리소스가 저널 탐색기 에 저널로 표시됩니다. Lambda 부분 부분은 서버리스 기능 보기에서 찾을 수 있습니다.

다음 통합 방법 중 하나를 사용하여 AWS 와 뉴럴릭 계정을 연결할 수 있습니다.

뉴렐릭이 Lambda 함수를 모니터링하려면 뉴렐릭과 AWS 간의 통합을 설정해야 합니다. 지연시간을 줄이고 폴링 requests 제한을 방지하려면 지표 스트림을 사용하는 것이 좋습니다.

지표 스트림 통합을 사용하지 않는 경우 대신 API 폴링 통합을 설정할 수 있습니다. 기본적으로 Lambda 서비스와 API 폴링 통합을 활성화하면 5분마다 CloudWatch 지표를 폴링합니다.

newrelic-lambda-cli를 사용하면 API 폴링 통합을 설정할 수 있지만 지표 스트림 통합은 설정할 수 없습니다.

$newrelic-lambda integrations install --nr-account-id YOUR_NR_ACCOUNT_ID \>--nr-api-key YOUR_NEW_RELIC_USER_KEY통합 설치 명령 의 한 단계는 보안을 강화하기 위해 AWS Secrets Manager 에 NEW_RELIC_LICENSE_KEY 비밀을 생성합니다. 이것은 다른 옵션 및 플래그와 함께 --disable-license-key-secret 플래그로 구성할 수 있습니다.

AWS Lambda 함수를 호출하세요

Lambda 함수를 사용하려면 에이전트와 확장 기능이 필요합니다. 이러한 구성 요소는 뉴렐릭 Lambda 계층 에 함께 묶여 있습니다. Lambda 계층을 사용할 수 없는 경우 에이전트와 확장 기능을 수동으로 함수에 통합할 수 있습니다. Lambda 함수의 요구 사항에 따라 다음 계측 방법 중 하나를 선택하세요.

Lambda 함수가 Zip 파일로 패키징되어 있고 레이어를 추가할 수 있는 경우 이 방법을 사용하세요. 레이어는 라이브러리, 사용자 정의 런타임 및 기타 의존성/종속성을 위한 배포 메커니즘입니다. 자세한 내용은 Layered 측정, 로그 문서를 참조하세요.

Lambda 함수에서 레이어를 사용할 수 없는 경우 이 방법을 사용하면 레이어를 수정할 필요 없이 빠르게 구현하고 배포할 수 있습니다. 자세한 내용은 SDK 기반 측정, 로그 문서를 참조하세요.

Lambda 함수가 컨테이너 내부에서 실행되는 경우 이 방법을 사용하세요. 컨테이너는 애플리케이션에 일관되고 격리된 실행 환경을 제공합니다. 뉴렐릭은 뉴렐릭 Lambda 레이어, 뉴렐릭 Lambda 확장 프로그램 및 뉴렐릭 에이전트를 포함하는 사전 구축된 도커 이미지를 제공합니다. 자세한 내용은 컨테이너화된 측정, 계측 문서를 참조하세요.

환경 변수 구성

팁

- CLI를 사용하여 Lambda 계층을 계측하는 경우, 필수 환경 변수가 자동으로 구성됩니다. 그러나 일부 기본 설정을 변경하고 모니터링 요구 사항에 맞는 환경 변수로 Lambda 함수를 구성하고 싶을 수도 있습니다.

- New Relic Lambda 확장 프로그램을 사용하는 경우 환경 변수를 수동으로 구성해야 합니다.

환경 변수는 뉴렐릭 에이전트 및 Lambda 확장을 구성하는 데 사용됩니다. Lambda 함수가 올바르게 모니터링되도록 하려면 이러한 변수를 올바르게 설정하는 것이 중요합니다.

뉴렐릭에서 데이터 찾기

AWS Lambda 함수를 로그아웃한 후 뉴렐릭 APM 인터페이스에서 데이터를 찾아 사용할 수 있습니다. 데이터는 여러 주요 영역으로 구성되며, 각 영역은 Lambda 함수의 성능과 상태에 대한 다양한 정보를 제공합니다.

예제 함수를 사용해 보세요

로그된 뉴렐릭의 Lambda 레이어를 사용한 후에는 예제 함수를 시험해 볼 것을 강력히 권장합니다. 이러한 작업 예제는 사용자 서버리스 기능의 시작점으로 사용되어야 합니다. 이러한 예제를 사용하면 뉴렐릭 Lambda 레이어에 익숙해지고 계정 링크를 테스트하는 데 도움이 될 수 있으며 자체 로그에 대한 참조로 사용할 수 있습니다. 각 예에서는 권한 추가, 핸들러 래핑을 위한 런타임별 기술, CloudWatch에서 함수 로그 보존 관리 등을 보여줍니다.

배포하다 Lambda 함수를 관리하고 구현하는 방법에는 여러 가지가 있지만, AWS CloudFormation은 예제에 사용하는 메커니즘입니다.

우리의 예제는 뉴렐릭 Lambda Extension과 함께 이 GitHub 에 게시되어 있습니다. 뉴렐릭이 지원하는 각 Lambda 런타임마다 하나씩 있습니다.

또한 우리의 수신 거부 예제 에서 서버리스 서버리스로 작업을 수행하는 방법을 배울 수 있습니다. Node, Python, Ruby 및 Java 기능을 사용하여 Lambda 함수를 호출할 수 있는 가장 인기 있는 두 가지 서비스인 SQS 및 SNS에 대한 수동 트레이스 전파를 보여줍니다.

팁

수동으로 테스트하는 경우 텔레메트리 데이터가 지연될 수 있습니다. 함수를 다시 호출하기 전에 7초 동안 기다려서 버퍼링된 모든 텔레메트리가 전달될 수 있도록 하는 것이 좋습니다.

비용 고려

AWS Lambda에 대한 서버리스 모니터링을 구현하면 추가 AWS 요금이 발생할 수 있습니다. 데이터를 뉴렐릭에 보고하는 newrelic-log-ingestion Lambda 함수는 타사 서비스로 간주되며, 관련된 모든 AWS 요금은 사용자의 책임입니다. 뉴렐릭 Lambda 계층 에 newrelic-lambda-extension 포함된 을 사용하면 CloudWatch를 통해 로그 및 텔레메트리데이터를 전송하지 않아도 되지만, 고가용성 newrelic-log-ingestion 요구 사항에 맞게 함수를 CloudWatch 폴백으로 구성하는 것도 가능합니다.

AWS Lambda에 대한 서버리스 모니터링을 활성화하면 Amazon Web Services 요금이 부과될 수 있습니다. 귀하의 Lambda 데이터를 당사에 보고하는 당사의 newrelic-log-ingestion Lambda 함수는 제3자 서비스 로 간주됩니다. 귀하가 해당 함수를 사용함으로써 발생하는 AWS 요금은 귀하의 책임입니다.

뉴렐릭 Lambda Layers 에 포함된 newrelic-lambda-extension을 사용하면 CloudWatch와 newrelic-log-ingestion 함수를 통해 로그와 텔레메트리를 전송하지 않아도 됩니다. 옵저버빌리티 데이터의 고가용성이 필요한 함수에 대한 CloudWatch 대체 방법으로 newrelic-log-ingestion 함수를 구성하는 것도 가능합니다.

가격

뉴렐릭 APM + Serverless Convergence 사용은 주문에 따라 APM 으로 청구됩니다. 가격에 대한 자세한 내용은 당사 영업팀에 문의하시거나 주문서를 참조하세요.