기능 가용성

Fleet Control 쿠버네티스 클러스터는 정식 출시(GA)되었습니다. Linux 및 Windows 호스트에서 에이전트를 관리하는 기능은 현재 공개 미리보기 단계에 있습니다.

지원되는 에이전트와 해당 환경의 전체 목록은 에이전트 유형 호환성 문서를 참조하세요.

공개 미리보기 기능은 출시 전 정책 에 따라 제공됩니다.

Fleet Control 그리고 그 기본 구성 요소인 Agent Control 은 다층 보안으로 설계되었습니다. 이 페이지는 지원되는 모든 환경(쿠버네티스 클러스터, Linux 호스트 및 Windows 호스트)에 적용되는 주요 보안 기능에 대한 개요를 제공합니다.

중요: Kubernetes Secrets의 저장 시 보안 강화

이는 Kubernetes 환경에만 적용됩니다. Kubernetes Secrets는 base64로 인코딩될 뿐이며, 이는 암호화 방식이 아닙니다. 개인 키와 같은 민감한 정보를 적절하게 보호하려면 쿠버네티스 클러스터의 etcd 데이터스토어가 암호화되어 있는지 확인하는 것이 중요합니다.

보안 연결 및 무결성 설정

전송 중인 데이터를 보호하고 변조를 방지하기 위해 Fleet Control 모든 통신에 대해 다중 계층 보안을 적용합니다.

TLS 헤더: Fleet Control 엔드포인트를 포함하여 Agent Control 과 뉴렐릭 백앤드 사이의 모든 통신은 TLS로 암호화된 안전한 채널을 통해 전송됩니다.

암호화 서명: TLS 외에도 Fleet Control 에서 Agent Control 로 전달되는 모든 설정은 뉴렐릭에 의해 암호화 서명됩니다. Agent Control 설정을 적용하기 전에 이 서명을 확인하여 관리되는 범위에서 정품 및 수정되지 않은 지침만 실행되도록 합니다.

인증 및 권한 부여

Fleet Control 안전하고 적절한 접근을 보장하기 위해 각 구성 요소에 대해 서로 다른 인증 메커니즘을 사용합니다.

Agent Control 인증: Agent Control 구성 요소는 키 쌍 및 토큰 또는 클라이언트 ID 및 비밀과 같은 시스템 수준 ID를 사용하여 Fleet Control 백앤드와 인증합니다. 이렇게 하면 Agent Control 의 승인된 인스턴스만 관리 지침을 받을 수 있습니다.

에이전트 인증: 개별 에이전트 구현하다, Fleet Control 에 의한 배포(예: 배포 에이전트 또는 OTel 수집기)는 표준 뉴렐릭 클러스터 키를 사용하여 뉴렐릭 수집 엔드포인트로 인증합니다.

사용자 권한: Fleet Control UI 및 API 내의 모든 사용자 작업은 뉴렐릭의 역할 기반 액세스 제어에 의해 관리됩니다. 플릿을 생성하거나 관리하려면 사용자에게 Organization Manager [조직 관리자] 역할 또는 플릿 관리 권한에 상응하는 사용자 지정 역할이 필요합니다.

보안 설정 및 비밀 처리

Fleet Control Agent Control 비밀번호 및 API 키와 같은 민감한 데이터가 설정 전달 또는 실행 중에 노출되지 않도록 설계되었습니다.

배송 보안 설정

Fleet Control Agent Control 에 설정을 전달하는 경우:

- Zero Trust Transport [제로 트러스트 전송]: 모든 네트워크 트래픽은 TLS 1.2 이상을 사용하여 암호화됩니다.

- 일반 텍스트로 표시되지 않는 비밀: 실제 비밀 값 대신 플레이스홀더 또는 참조를 사용하세요.

- 런타임 확인: 비밀 키는 필요할 때만 Agent Control 에서 로컬로 확인되며, 설정 파일에 저장되지 않습니다.

- 네트워크 전송 없음: OpAMP 페이로드에서는 비밀이 네트워크를 통과하지 않습니다. 플레이스홀더 참조만 전송됩니다.

비밀 관리 옵션

Agent Control 민감한 데이터를 안전하게 관리하는 다양한 방법을 지원합니다.

- 환경 변수 확장: 기본 방법으로, 런타임에 환경 변수로부터 해석되는 셸 스타일 플레이스홀더를 사용합니다.

- HashiCorp Vault 통합: Vault에서 비밀 정보를 검색하는 기능에 대한 기본 지원(일반적으로 사용 가능)

- Kubernetes Secrets: 시크릿 검색을 위한 Kubernetes API와의 직접 통합

이러한 다층적 접근 방식은 민감한 정보가 전달부터 실행에 이르기까지 설정 수명 주기 전반에 걸쳐 안전하게 유지되도록 보장합니다.

자세한 설정 지침 및 구현 예시는 Agent Control 설정의 비밀 관리 섹션을 참조하세요.

프록시 지원

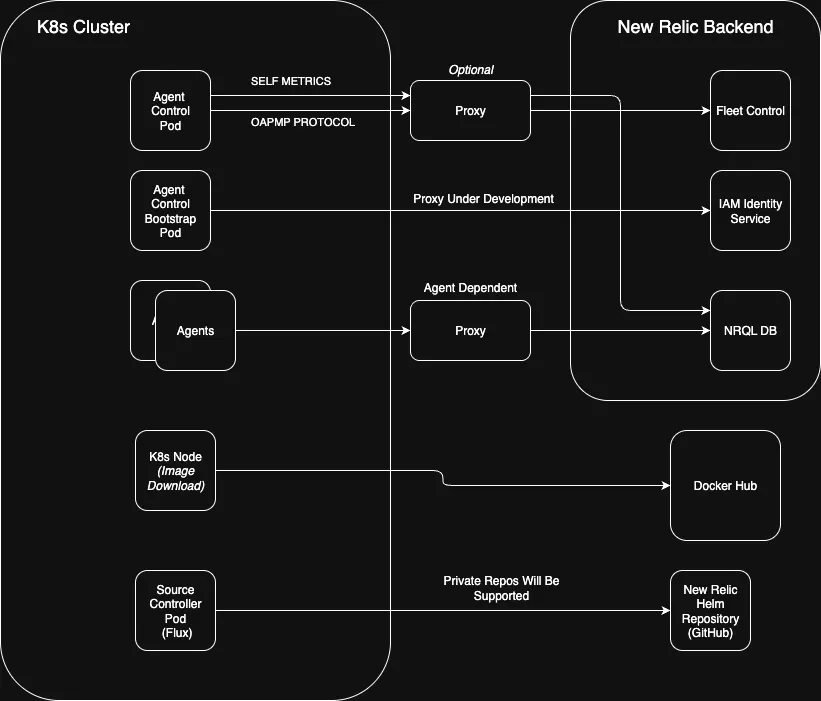

네트워크 출력이 제한된 환경의 경우 Agent Control 시스템 수준 HTTP 및 HTTPS 프록시에 대한 완벽한 지원을 제공합니다. 호스트 또는 쿠버네티스 컨테이너 내에서 표준 HTTP_PROXY 및 HTTPS_PROXY 환경 변수를 구성하면 Agent Control 에서 나가는 모든 통신이 지정된 프록시를 통해 안전하게 라우팅됩니다.

공개 저장소에 대한 액세스

설치를 간소화하고 보안 문제를 줄이기 위해 Fleet Control 에 필요한 모든 구성 요소는 공개 저장소에 호스팅됩니다.

Helm 차트: Agent Control 설치하고 관리하기 위한 Helm 차트는 GitHub의 공개 뉴렐릭 저장소에 호스팅되어 있습니다.

컨테이너 이미지: Agent Control 및 해당 관리 에이전트의 컨테이너 이미지는 도커 허브에서 호스팅됩니다.