New RelicのAWS Lambda用計装ツールは、関数の内部動作を詳細に可視化します。New Relicエージェントを関数に追加すると、各呼び出しはNew Relicによって監視されます。これにより、関数呼び出しの継続時間、エラーの監視、ソースイベントや関数の応答に関する詳細の記録が可能になります。

主な機能

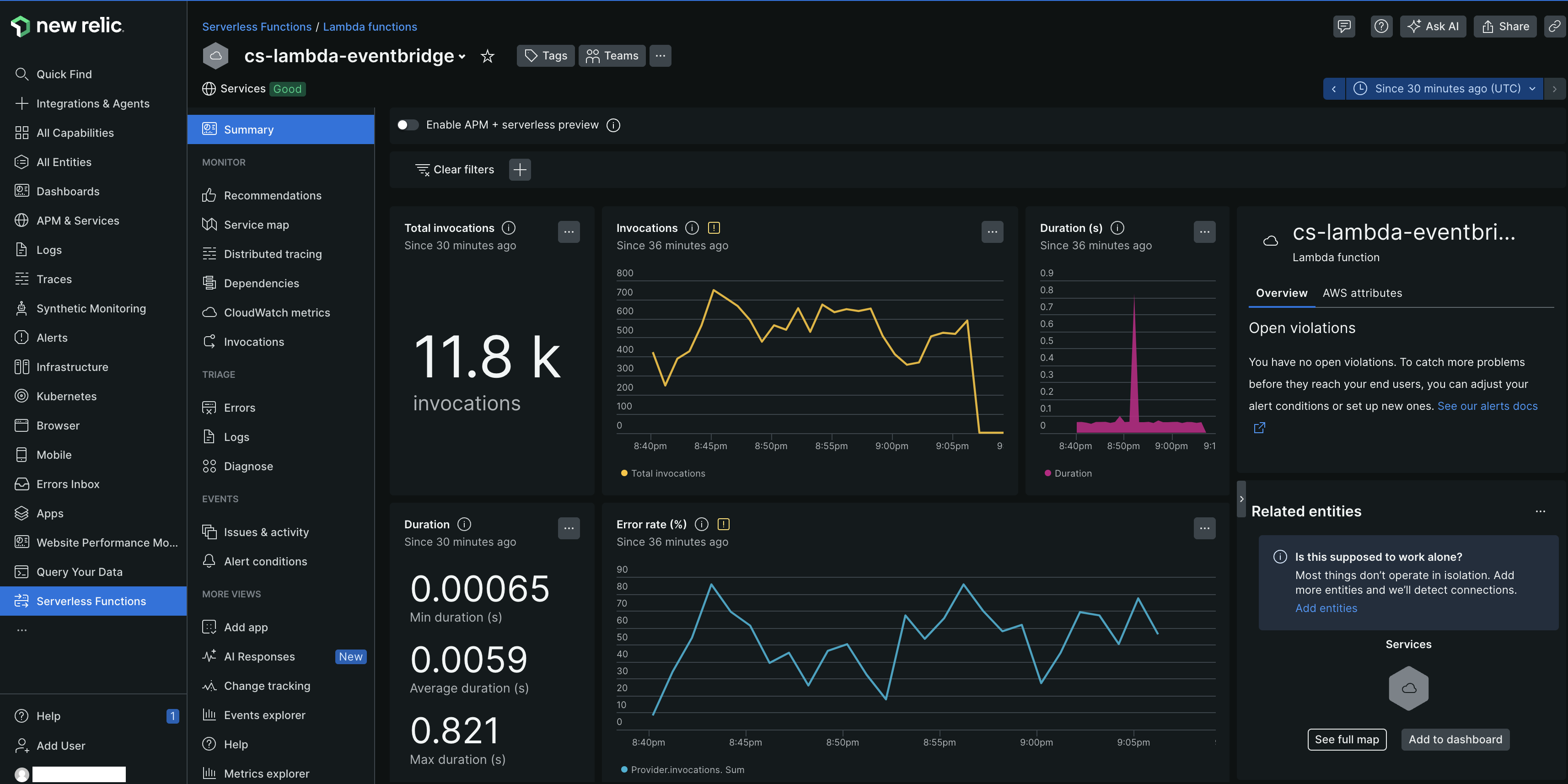

一元的な可視化:他のサービスに使用しているものと同じAPMインターフェイス内でLambda関数を監視できます。パフォーマンスメトリクス、トレース、ログ(設定されている場合)、エラーなどのサーバーレステレメトリーを表示し、すべてを1か所で関連付けられるため、複数のUIを切り替える必要がなくなります。

APMの有効活用:New Relic APMの包括的な機能群をLambda関数に直接適用できます。これには、高度なディストリビューティッド(分散)トレーシング、Errors Inboxによる詳細なエラー分析、Lambda関数を組み込んだサービスマップ、トランザクションダッシュボードなどが含まれます。詳細については、APMのドキュメントを参照してください。

完全なエンドツーエンドのリクエストトレース:フロントエンドサービスや他のマイクロサービスからのリクエストが、AWS Lambda関数を経由して、さらに接続先のコンポーネントへ流れていく様子をシームレスにトレースできます。これにより、アーキテクチャ全体にわたるリクエストのレイテンシと依存関係を、明確かつ途切れなく把握できます。詳細については、ディストリビューティッド(分散)トレーシングのドキュメントを参照してください。

根本原因分析の簡素化:サーバーレスデータをAPMの他のアプリケーションテレメトリーと統合することにより、問題の発生元がLambda関数内であっても、上流または下流のサービスであっても、迅速に特定して診断できます。

サーバーレスの影響の詳細な把握:Lambda関数がアプリケーションや主要なビジネストランザクションの全体的な健全性とパフォーマンスにどのように貢献しているかを明確に把握し、デジタルサービスにおけるLambda関数の役割についてより深い洞察を得ることができます。

AWS Lambda監視はどのように設定できますか?

New Relicを使用してAWS Lambdaを監視するには、さまざまな環境、ランタイム、デプロイ方法に応じて計装を設定できます。以下の手順で設定プロセスを進めてください。

互換性および要件

AWS LambdaがNew Relicの互換性および要件を満たしていることを確認してください。

(任意)AWSアカウントをNew Relicにリンクする

アカウントを連携することで、New RelicはAWSアカウントのインベントリを作成し、Lambda関数のCloudWatchメトリクスを自動的に収集する権限を持つことになります。アカウントをリンクすると、AWSアカウントのリソースがエンティティエクスプローラーにエンティティとして表示されます。Lambda関数エンティティはサーバーレス機能ビューにあります。

次のインテグレーション方法のいずれかで、AWSとNew Relicアカウントをリンクできます。

New RelicがLambda関数を監視するには、New RelicとAWS間のインテグレーションをセットアップする必要があります。レイテンシを削減し、ポーリングリクエストのスロットルを回避するために、メトリクスストリームを使用することをお勧めします。

メトリクスストリームによるインテグレーションを使用しない場合は、代わりにAPIポーリングインテグレーションでセットアップすることもできます。デフォルトでは、Lambdaサービスが有効になっているAPIポーリングインテグレーションは、CloudWatchメトリクスに対して5分ごとにポーリングを行います。

newrelic-lambda-cliを使用してAPIポーリング統合をセットアップすることはできますが、メトリクスストリームインテグレーションはセットアップできません。

$newrelic-lambda integrations install --nr-account-id YOUR_NR_ACCOUNT_ID \>--nr-api-key YOUR_NEW_RELIC_USER_KEYインテグレーションインストールコマンドの1つのステップで、AWS Secrets ManagerにNEW_RELIC_LICENSE_KEYシークレットが作成され、セキュリティが向上します。これは、--disable-license-key-secretフラグ、およびその他のオプションやフラグで設定可能です。

AWS Lambda関数を計装する

Lambda関数を計装するには、エージェントと拡張機能が必要です。これらのコンポーネントは、New Relic Lambdaレイヤーにまとめて含まれています。Lambdaレイヤーの使用がオプションにない場合は、エージェントと拡張機能を関数に手動で組み込むことができます。Lambda関数の要件に基づいて、以下の計装方法のいずれかを選択してください。

Lambda関数がZipファイルとしてパッケージ化されており、レイヤーを追加できる場合は、この方法を使用してください。レイヤーは、ライブラリ、カスタムランタイム、およびその他の依存関係を分散するためのメカニズムです。詳細については、階層化計装ドキュメントを参照してください。

Lambdaがレイヤーを使用できない場合は、この方法を使用してください。レイヤーを変更する必要なく、迅速なインポートが保証されます。詳細については、SDKベースの計装ドキュメントを参照してください。

Lambda関数がコンテナ内で実行される場合は、この方法を使用してください。コンテナは、アプリケーションに対して一貫性のある、隔離された実行環境を提供します。New Relic、New Relic Lambdaレイヤー、New Relic Lambda拡張機能、およびNew Relicエージェントを含む、事前に構築されたDockerイメージを提供します。詳細については、コンテナ化計装ドキュメントを参照してください。

環境変数を設定する

ヒント

- New Relic CLIを使用してNew RelicのLambdaレイヤーをインストールすると、必須の環境変数が自動的に設定されます。ただし、デフォルト設定の一部を変更し、監視ニーズに合った環境変数を使用してLambda関数を構成したい場合もあるでしょう。

- New Relic Lambda拡張機能を使用している場合は、環境変数を手動で設定する必要があります。

環境変数は、New RelicエージェントとLambda拡張機能の設定に使用されます。Lambda関数が正しく監視されるようにするには、これらの変数を正しく設定することが重要です。

New Relicでデータを見つける

AWS Lambda関数をインストールした後、New Relic APMインターフェースでデータを見つけて使用できます。データはいくつかの主要な領域に整理されており、それぞれがLambda関数のパフォーマンスと健全性に関する異なる洞察を提供します。

サンプル関数を試す

New RelicのLambdaレイヤーを計装した後、サンプル関数を試してみることを強くお勧めします。これらの例は、インストルメント化された独自のサーバーレス機能の出発点として使用する必要があります。これらの例を使用することで、New Relic Lambdaレイヤーに慣れ、アカウントとのリンクをテストするのに役立ち、独自の計装の参考として使用できます。各例では、権限の追加、ハンドラーをラップするためのランタイム固有のテクニック、CloudWatchでの関数ログの保持管理などについて説明しています。

Lambda関数を管理するには多くの方法がありますが、例ではAWS CloudFormationを使用するメカニズムを用いています。

New Relicのサンプルコードは、New Relic Lambda Extensionとともに、こちらのGitHub リポジトリに公開されています。New Relicがサポートする各Lambdaランタイムごとに1つずつあります。

ディストリビューティッド(分散)トレーシングの例では、ディストリビューティッド(分散)トレーシングを重要なサーバーレスアプリケーションに計装する方法を学ぶこともできます。これは、Lambda関数を呼び出す可能性のある、より一般的なサービスであるSQSとSNSの2つについて、Node、Python、Ruby、Java関数を使用して手動でトレースを伝播する方法を示しています。

ヒント

手動でテストする場合、テレメトリーデータが遅れることがあります。再度関数を呼び出す前に7秒間待つことをお勧めします。これにより、バッファリングされたテレメトリーが配信されます。

コストに関する考慮事項

AWS Lambdaのサーバーレス監視を実装すると、追加のAWS料金が発生する場合があります。New Relicにデータを報告するnewrelic-log-ingestionLambda関数はサードパーティサービスとみなされ、関連するAWS料金はユーザーの負担となります。newrelic-lambda-extensionをNew Relic Lambdaレイヤーに含まれるものを使用することで、ログとテレメトリーデータをCloudWatch経由で送信することを回避できますが、高可用性のニーズに合わせてnewrelic-log-ingestion関数をCloudWatchフォールバックとして構成することも可能です。

AWS Lambdaでサーバーレス監視を有効にすると、Amazon Web Servicesの料金が発生する場合があります。お客様のLambdaデータをNew Relicに送信するNew Relicのnewrelic-log-ingestionLambda関数は、サードパーティサービスとみなされます。そのため、その使用によって発生するAWS料金はお客様の負担となります。

New Relic Lambda Layersにバンドルされているnewrelic-lambda-extensionを使用すると、CloudWatchおよびnewrelic-log-ingestion関数を介したログとテレメトリーの送信を回避できます。オブザーバビリティデータの高可用性を必要とする機能のCloudWatchフォールバックメソッドとして、newrelic-log-ingestion関数を設定することもできます。

価格設定

New Relic APM + Serverless Convergenceの使用は、注文に応じてAPMエンティティとして請求されます。価格に関する詳細については、New Relicの営業チームにお問い合わせいただくか、ご注文内容をご確認ください。