Security RX Cloud vous aide à découvrir, prioriser et corriger les erreurs de configuration du cloud en s'intégrant à AWS Security Hub. Que vous soyez un ingénieur spécialisé dans la remédiation tactique ou un membre d'une équipe de sécurité gérant la sécurité du cloud à l'échelle de l'organisation, vous utiliserez la même interface complète avec des objectifs différents.

Ce document explique comment :

- Pour l'ingénieur: Améliorez la posture de sécurité cloud en temps réel, accédez à des conseils de remédiation détaillés et intégrez des correctifs de sécurité dans les workflows de développement

- Pour les équipes de sécurité: Bénéficiez d’une visibilité à l’échelle de l’organisation, coordonnez les efforts de remédiation entre les équipes, suivez les progrès et communiquez les risques aux parties prenantes.

Prérequis

Avant de commencer, assurez-vous d’avoir :

- Configuration de l'intégrationSecurity RX dans le cloud avec votre ou vos comptes AWS

- AWS Security Hub est activé dans vos régions de monitoring

- Accès à Security RX dans votre compte New Relic

- Pour une visibilité à l'échelle de l'organisation : Security RX Cloud configuré sur tous les comptes AWS

Conseil

Vous découvrez Security RX Cloud ? Commencez par consulter notre guide d'installation pour connecter votre compte AWS et activer la découverte automatique.

Accès à Security RX Cloud

Accédez à one.newrelic.com > All capabilities > Security RX > Cloud pour accéder à votre dashboard de sécurité cloud.

Contrairement aux vues d'application et infrastructure qui possèdent des pages d'entités individuelles, les ressources cloud sont accessibles via l'interface centrale Security RX Cloud. Cette approche unifiée offre une visibilité complète sur l'ensemble de votre environnement cloud.

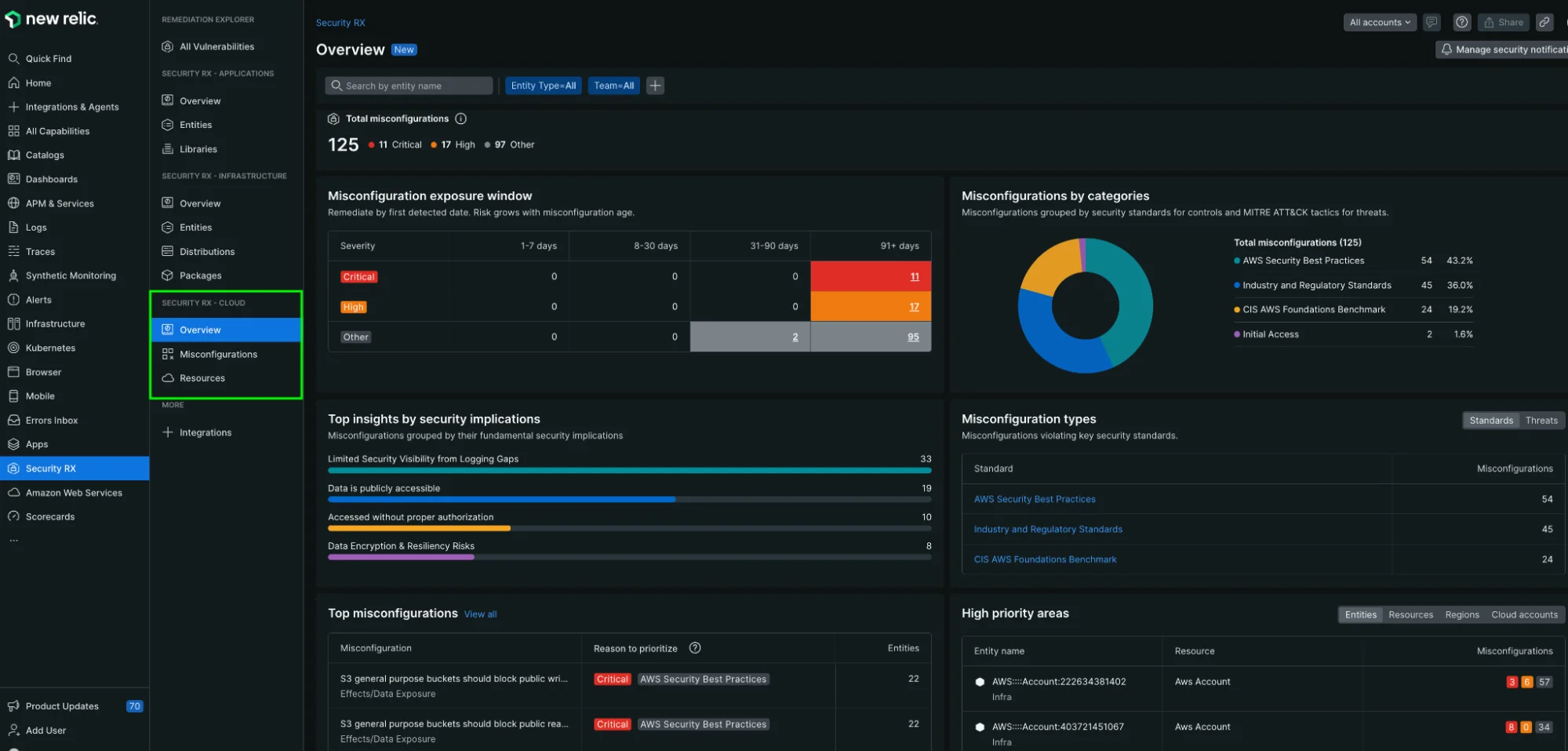

Comprendre votre aperçu de la sécurité du cloud

L'onglet Cloud fournit un dashboard complet qui vous aide à contextualiser les résultats, à identifier les principaux domaines à risque et à comprendre les tendances dans votre environnement cloud.

Le dashboard de présentation de Security RX Cloud offre une visibilité complète sur votre niveau de sécurité cloud.

Problèmes que la vue d'ensemble résout

- Volume excessif de configurations erronées: Un grand nombre de résultats rend difficile la compréhension des tendances et la priorisation des efforts.

- Manque de visibilité: Absence de point de départ clair pour les efforts de remédiation

- Vue de sécurité fragmentée: absence de vue unique couvrant plusieurs comptes et régions AWS

- Reporting aux parties prenantes: besoin d'informations détaillées au niveau de la direction sur la posture de sécurité

Aperçu des principales fonctionnalités

La page de présentation du cloud affiche :

- Nouvelles erreurs de configuration: failles de sécurité récemment détectées nécessitant une attention particulière

- Principales régions critiques: Zones géographiques présentant la plus forte concentration de problèmes de sécurité

- Principaux types de ressources: Quels services AWS (S3, EC2, RDS, etc.) présentent le plus de failles de sécurité ?

- Répartition des risques par catégorie: Erreurs de configuration classées par type d'impact sur la sécurité

- Risque par compte: Vue multi-comptes indiquant les comptes AWS qui nécessitent une attention particulière.

- Analyse critique des VPC: Environnements de cloud privé virtuel présentant des problèmes de sécurité

Interprétation des données de mauvaise configuration

Cet aperçu vous aide à :

- Évaluer l'exposition au fil du temps: Suivre l'évolution de votre niveau de sécurité (amélioration ou dégradation).

- Affichage par catégorie: Déterminez si vous êtes confronté à des problèmes de conformité, des menaces actives ou une dérive de configuration.

- Distinguer les normes des menaces: différencier les violations de conformité des menaces de sécurité actives

- Ventilation par dimensions: filtrez par type de problème, type de ressource, région ou compte cloud pour une analyse ciblée.

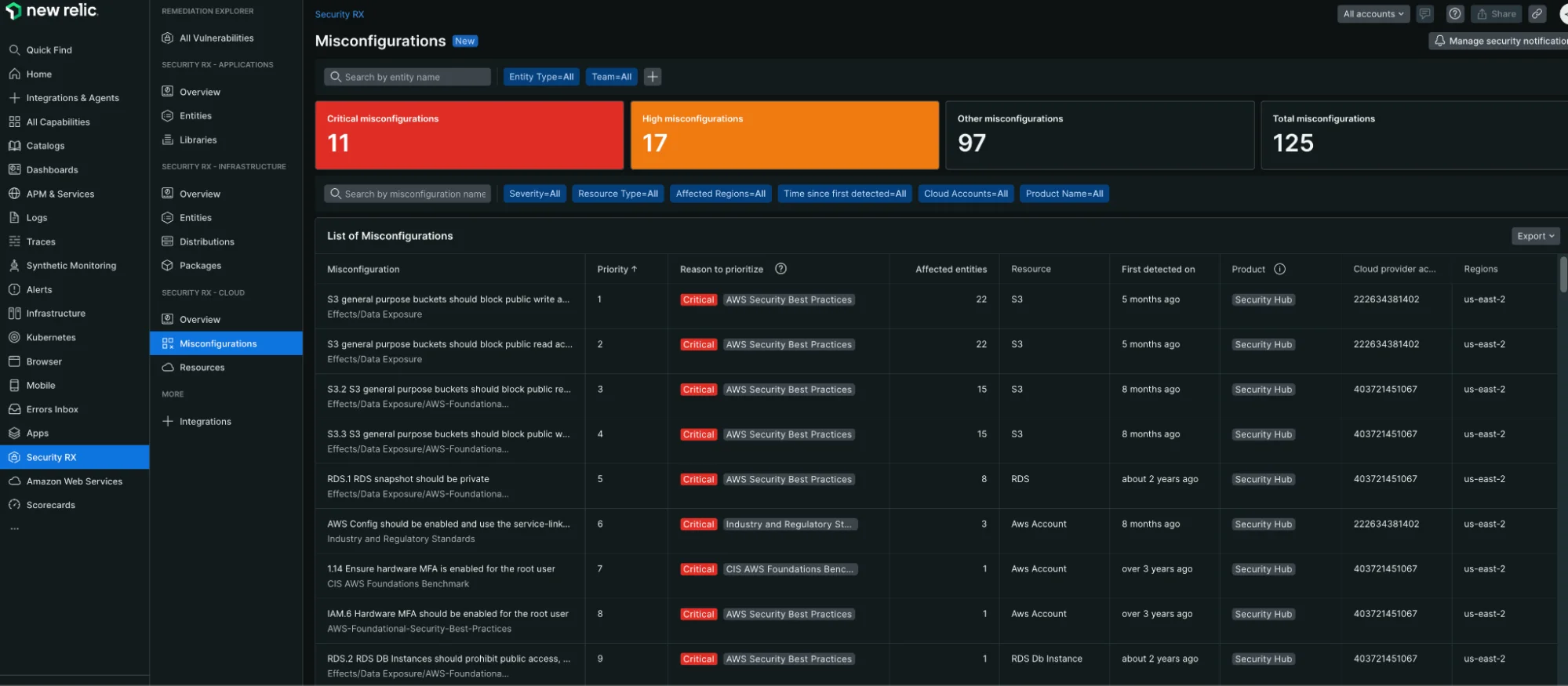

Prioriser et rechercher les erreurs de configuration du cloud

Après avoir compris votre niveau de sécurité global, examinez plus en détail les erreurs de configuration spécifiques à l'aide des vues détaillées.

Détails de la mauvaise configuration d'accès

Accédez à la section Misconfigurations dans Security RX Cloud pour consulter tous les problèmes de sécurité détectés :

- Aller à one.newrelic.com > All capabilities > Security RX > Cloud

- Sélectionnez l'onglet Misconfigurations pour afficher une liste détaillée.

L'onglet « Mauvaises configurations » offre une vue détaillée de toutes les anomalies de sécurité, avec des options de filtrage et de tri.

Filtrer et trier les erreurs de configuration

Utilisez les fonctions de filtrage et de tri pour vous concentrer sur ce qui compte le plus :

- Trier par niveau de risque: privilégier les résultats critiques et graves.

- Filtrer par type de ressource: Afficher les erreurs de configuration pour des services spécifiques (S3, EC2, RDS, etc.)

- Trier par date de détection: Afficher les problèmes les plus récemment découverts

- Filtrer par région: se concentrer sur des régions AWS spécifiques

- Filtrer par compte: Les environnements multi-comptes permettent de filtrer par comptes AWS spécifiques.

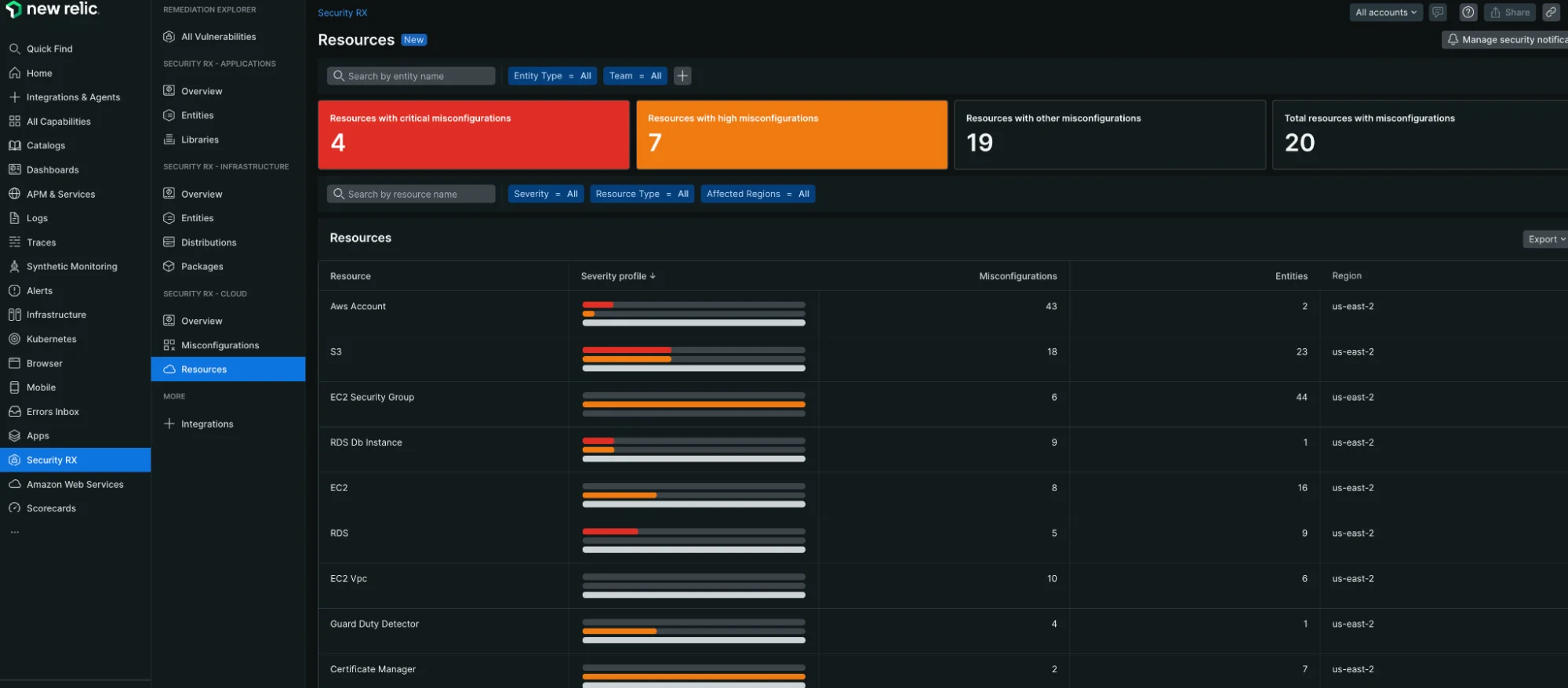

Analyse au niveau des ressources

Utilisez l'onglet Ressources pour comprendre les problèmes de sécurité du point de vue des ressources :

La vue Ressources offre une ventilation complète des ressources cloud, organisées selon le niveau de sécurité et la propriété.

Capacités clés :

- Contextualiser les profils de gravité: voir combien de résultats critiques, élevés, moyens et faibles chaque ressource contient

- Prioriser les efforts de remédiation: se concentrer sur les ressources présentant plusieurs constatations de gravité élevée

- Comprendre le rayon d'explosion: Identifiez les ressources les plus critiques pour votre infrastructure

- modélisation de la propriété de l'entité: Associer les ressources cloud aux équipes responsables via des balises et des métadonnées

Pour l'ingénieur : Trier et corriger les erreurs de configuration

Une fois que vous avez identifié une erreur de configuration à corriger, cliquez dessus pour accéder à des informations détaillées et à des conseils de résolution.

Problèmes que ce workflow résout

- Surcharge de correction: Ne pas savoir par où commencer face à des centaines de configurations erronées

- Difficulté d'évaluation de l'impact: Il est difficile de comprendre le risque réel et la zone affectée par une mauvaise configuration.

- Frais de recherche: Temps perdu à chercher comment résoudre les problèmes de sécurité

- Changement de contexte: Obligation de quitter New Relic pour rechercher et implémenter des correctifs

Comprendre les détails de la mauvaise configuration

Chaque page de détails de configuration erronée fournit :

- Évaluation des risques: Pourquoi cette configuration erronée est importante et quel est son impact potentiel

- Ressources concernées: Liste complète des ressources présentant cette faille de sécurité

- Contexte de la ressource: configuration actuelle, équipe propriétaire, étiquette et indicateurs opérationnels

- Guide de correction: Instructions étape par étape pour plusieurs workflows

Accédez aux instructions de correction

Security RX Cloud propose des scénarios de remédiation complets, générés par l'IA, avec de multiples options workflow :

- Console: Instructions étape par étape pour résoudre le problème dans la console de gestion AWS

- CLI: Commandes AWS CLI copiables et explications

- CloudFormation: Infrastructure prête pour la production sous forme d’extrait de code

- Terraform: Extrait de code Terraform pour l’automatisation infrastructure

- Vérification: Liste de contrôle post-correction pour confirmer que le problème est résolu

bonnes pratiques pour ingénieur

- Commencez par les constats critiques: concentrez-vous sur les configurations erronées à haut risque susceptibles d’entraîner une fuite de données.

- Utilisez Infrastructure comme correctifs de code: privilégiez la correction via CloudFormation ou Terraform pour éviter les dérives de configuration.

- Vérification des correctifs: Exécutez toujours les étapes de vérification pour vous assurer que la mauvaise configuration est bien résolue.

- Mettez à jour vos modèles: appliquez des correctifs à vos modèles de code d’infrastructure pour éviter toute récurrence.

Intégration avec workflows de développement

Security RX Cloud est conçu pour s'intégrer à vos processus de développement et d'exploitation existants :

- Intégration CI/CD (intégration et livraison continue): Utilisez l'extrait de code de remédiation dans votre pipeline infrastructure

- Réponse aux incidents: Identifier et corriger rapidement les problèmes de sécurité lors d'un incident

- Maintenance régulière: Utilisez le dashboard de synthèse pour effectuer des contrôles réguliers de sécurité.

- Collaboration d'équipe: Partagez les détails des erreurs de configuration et les plans de correction avec les membres de l'équipe

Pour les équipes de sécurité : coordonner la remédiation à l’échelle de l’organisation

Les équipes de sécurité doivent coordonner les efforts de correction entre plusieurs équipes de développement et d'exploitation, tout en suivant les progrès et en garantissant la responsabilisation.

Problèmes que ce workflow résout

- Allocation des ressources: Incertitude quant aux domaines où concentrer les efforts de l'équipe de sécurité pour un impact maximal

- Objectif de remédiation: Difficulté à attribuer les constats de sécurité aux équipes et aux personnes appropriées.

- Suivi des progrès: Aucune visibilité sur l'avancement des travaux de réparation assignés.

- Collaboration d'équipe: Difficultés de coordination entre les équipes de sécurité, de développement et d'exploitation

- Gestion des escalades: Processus flous pour le traitement des constats de sécurité critiques ou en retard

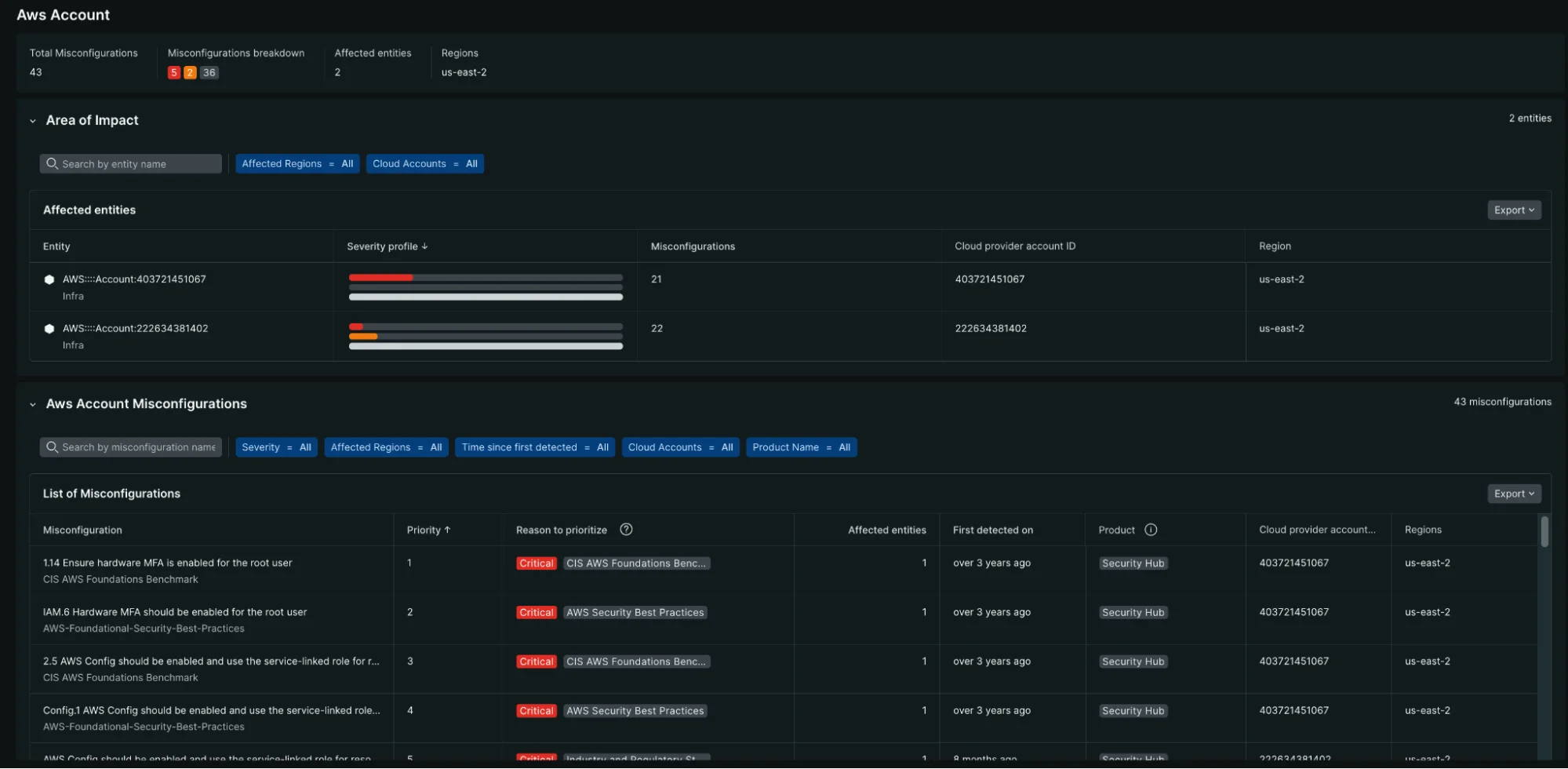

Indicateurs clés pour les responsables de la sécurité

La présentation cloud fournit des informations détaillées au niveau de la direction, notamment :

- Nombre total d'erreurs de configuration: Volume global et tendances au fil du temps

- Répartition des risques: Ventilation des résultats critiques, à risque élevé, moyen et faible

- Analyse au niveau du compte: Quels comptes AWS présentent le risque le plus élevé ?

- Répartition régionale: Concentration géographique des problèmes de sécurité

- Analyse des types de ressources: Quels services AWS nécessitent le plus d’attention ?

- Conformité: Constatations fondées sur des normes vs. indicateurs de menaces actives

La vue Compte AWS fournit des informations détaillées sur les comptes présentant le risque de sécurité le plus élevé et sur leur répartition en cas de mauvaise configuration.

Analyse des tendances et de l'historique

Utilisez les commandes temporelles pour comprendre :

- Évolution de la posture de sécurité: Votre organisation s'améliore ou se dégrade au fil du temps

- Vitesse de correction: Rapidité avec laquelle les équipes traitent les problèmes de sécurité

- Nouvelles découvertes vs. constatations résolues: Équilibre entre les nouvelles découvertes et les efforts de remédiation

- Tendances saisonnières: Existe-t-il une corrélation entre certaines périodes et une augmentation des problèmes de sécurité ?

Gestion de la remédiation en équipe

Workflows de sécurité avancés

Priorisation fondée sur les risques

Les équipes de sécurité doivent prendre des décisions stratégiques concernant l'allocation des ressources et l'acceptation des risques :

- Validation du score de risque: Examiner et ajuster le score de risque intelligent de Security RX Cloud en fonction du contexte organisationnel

- Modélisation de la conformité: Comprendre quelles conclusions se rapportent à un cadre de conformité spécifique (SOC 2, PCI DSS, etc.).

- Évaluation de l'impact sur l'activité: Corréler les constats de sécurité avec les applications et les données critiques de l'entreprise

- Documentation relative à l'acceptation des risques: Suivi des décisions concernant les risques acceptés et leurs justifications

Métriques et KPI pour les programmes de sécurité

Utilisez les données de Security RX Cloud pour mesurer et améliorer votre programme de sécurité :

- Délai moyen de correction (MTTR): Suivez la rapidité avec laquelle votre organisation traite les failles de sécurité.

- Dette de sécurité: monitorer l'accumulation des problèmes de sécurité non résolus au fil du temps

- Performance de l'équipe: Comparer la vitesse de correction entre les différentes équipes et applications

- Analyse des tendances: Déterminez si votre niveau de sécurité s'améliore au fil du temps.

intégration avec les outils et processus de sécurité

- Intégration SIEM: Exportez les résultats de sécurité vers votre système de gestion des informations et des événements de sécurité

- intégration de tickets: Créez automatiquement un ticket dans Jira, ServiceNow ou autre système

- Rapports de conformité: Générer des rapports pour les auditeurs et les équipes de conformité

- Dashboards de direction: Créez des vues de niveau exécutif sur la posture et l’état de la sécurité.

Quelle est la prochaine étape ?

Comprendre la priorisation

Découvrez comment les erreurs de configuration du cloud sont classées par niveau de risque

Corriger les erreurs de configuration

Plongée en profondeur dans le workflow de remédiation et les bonnes pratiques

Configurer des alertes

Soyez averti(e) en cas de détection de configurations erronées critiques.

données de sécurité de requête

Créez des dashboards de sécurité cloud personnalisés avec NRQL