fonctionnalité Disponibilité

Fleet Control pour les clusters Kubernetes est disponible en version générale (GA). La prise en charge de la gestion des agents sur les hôtes Linux et Windows est actuellement en préversion publique.

Pour une liste complète des agents pris en charge et de leurs environnements, consultez notre documentation sur la compatibilité des types d'agents.

La fonctionnalité d'aperçu public est fournie conformément à nos politiques de pré-sortie.

Fleet Control et son composant sous-jacent, Agent Control, sont conçus avec une sécurité multicouche. Cette page présente une vue d'ensemble des principales fonctionnalités de sécurité applicables à tous les environnements pris en charge (clusters Kubernetes, hôtes Linux et hôtes Windows).

Important : Sécuriser les Secrets Kubernetes au repos

Ceci s'applique uniquement aux environnements Kubernetes. Les Secrets Kubernetes sont uniquement encodés en base64, ce qui n'est pas une forme de chiffrement. Pour sécuriser correctement les informations sensibles telles que les clés privées, il est crucial de s'assurer que le datastore etcd de votre cluster Kubernetes est chiffré au repos.

Connexions sécurisées et intégrité de la configuration

Pour protéger les données en transit et empêcher toute altération, Fleet Control utilise plusieurs couches de sécurité pour toutes les communications.

Chiffrement TLS : Toutes les communications entre Agent Control et le backend New Relic, y compris le point de terminaison Fleet Control, sont transmises via des canaux sécurisés et chiffrés par TLS.

Signature cryptographique : En plus de TLS, toutes les configurations transmises de Fleet Control à Agent Control sont signées cryptographiquement par New Relic. Agent Control vérifie cette signature avant d'appliquer toute configuration, garantissant ainsi que seules des instructions authentiques et non modifiées sont exécutées sur vos entités gérées.

Authentification et autorisation

Fleet Control utilise des mécanismes d'authentification distincts pour ses différents composants afin de garantir un accès sécurisé et approprié.

AuthentificationAgent Control : Le composant Agent Control s'authentifie auprès du backend Fleet Control à l'aide d'identités système, telles qu'une paire de clés et un jeton ou un ID client et un secret. Cela garantit que seules les instances autorisées de Agent Control peuvent recevoir des instructions de gestion.

Authentification de l'agent : Les agents individuels déployés par Fleet Control (comme l'agent Infrastructure ou le collecteur OTel) s'authentifient auprès des endpoints d'ingestion New Relic à l'aide de votre clé de licence New Relic standard.

Permissions des utilisateurs : Toutes les actions des utilisateurs au sein de l'interface utilisateur et de l'API Fleet Control sont régies par le contrôle d'accès basé sur les rôles de New Relic. Pour créer ou gérer des flottes, les utilisateurs doivent disposer du rôle Organization Manager ou d'un rôle personnalisé avec des autorisations de gestion de flotte équivalentes.

Configuration sécurisée et gestion des secrets

Fleet Control et Agent Control sont conçus pour garantir que les données sensibles, telles que les mots de passe et les clés d'API, ne soient jamais exposées lors de la livraison ou de l'exécution de la configuration.

Sécurité de la livraison de la configuration

Lorsque Fleet Control livre des configurations à Agent Control:

- Zero Trust Transport : Tout le trafic réseau est chiffré via TLS 1.2+

- Secrets jamais en clair : Les configurations utilisent des espaces réservés ou des références au lieu des valeurs réelles des secrets

- Résolution à l'exécution : Les secrets sont résolus localement par Agent Control uniquement lorsque nécessaire, jamais stockés dans les fichiers de configuration

- Aucune transmission réseau : les secrets ne transitent pas par le réseau dans les charges utiles OpAMP ; seules des références de substitution sont transmises

Options de gestion des secrets

Agent Control prend en charge plusieurs méthodes pour gérer les données sensibles de manière sécurisée :

- Expansion des variables d'environnement : La méthode principale, utilisant des espaces réservés de type shell qui sont résolus au moment de l'exécution à partir des variables d'environnement

- Intégration HashiCorp Vault : Prise en charge native de la récupération des secrets depuis Vault (disponibilité générale)

- Kubernetes Secrets : Intégration directe avec l'API Kubernetes pour la récupération des secrets

Cette approche multicouche garantit que les informations sensibles restent sécurisées tout au long du cycle de vie de la configuration, de la livraison à l'exécution.

Pour des instructions de configuration détaillées et des exemples d'implémentation, consultez la section gestion des secrets de la configuration Agent Control .

Prise en charge du proxy

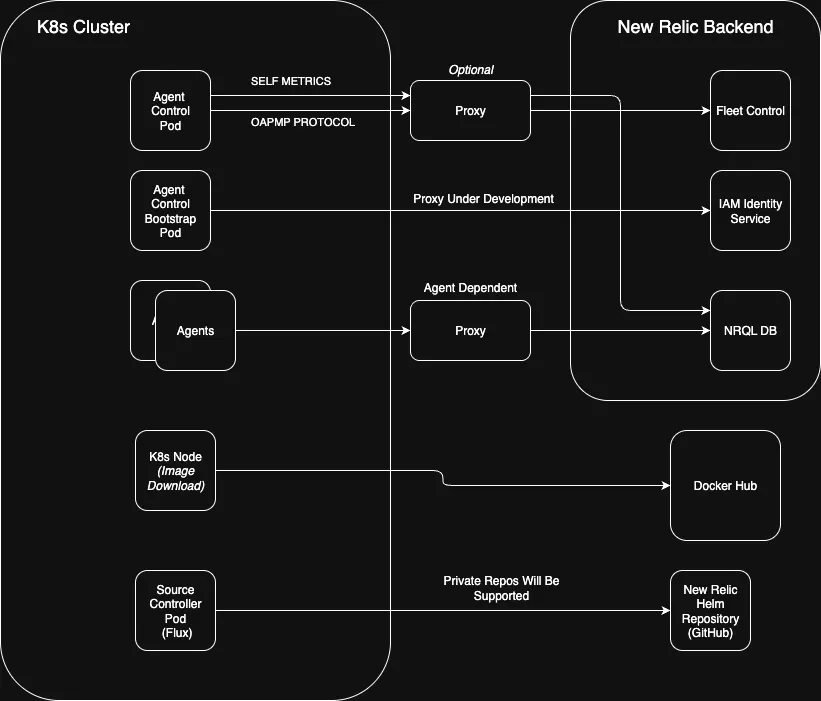

Pour les environnements à sortie réseau restreinte, Agent Control prend entièrement en charge les proxys HTTP et HTTPS au niveau du système. En configurant les variables d'environnement standard HTTP_PROXY et HTTPS_PROXY sur vos hôtes ou au sein de votre cluster Kubernetes, toutes les communications sortantes de Agent Control seront acheminées de manière sécurisée via votre proxy spécifié.

Accès au référentiel public

Pour simplifier l'installation et réduire les frictions de sécurité, tous les composants nécessaires à Fleet Control sont hébergés dans des dépôts publics.

Charts Helm : Les charts Helm pour l'installation et la gestion de Agent Control sont hébergés dans un dépôt public New Relic sur GitHub.

Images de conteneurs : Les images de conteneurs pour Agent Control et ses agents gérés sont hébergées sur Docker Hub.